Vulnerabilidade no Cisco ISE: Credenciais Estáticas no AWS, Azure e OCI

sexta-feira, 06 junho 2025

Olá, leitores do Brainwork! Hoje vamos abordar uma falha de segurança crítica identificada no Cisco Identity Services Engine (ISE) relacionada ao uso de credenciais estáticas nos ambientes AWS, Azure e OCI. A Cisco divulgou um alerta importante sobre essa vulnerabilidade, que pode comprometer a confidencialidade de dados sensíveis. O que é a Vulnerabilidade de Credenciais

- Published in Cisco, Informação, Security

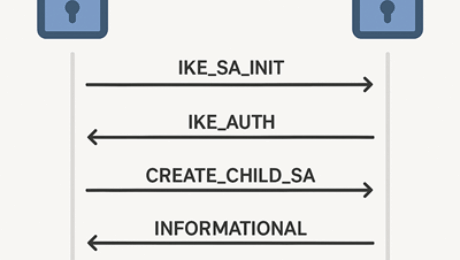

Como Funciona a Troca de Mensagens no IKEv2 para VPN Site-to-Site

segunda-feira, 02 junho 2025

O IKEv2 (Internet Key Exchange versão 2) é amplamente usado para configurar VPNs site-to-site seguras com IPsec. Ele é mais eficiente e robusto que o IKEv1, utilizando menos mensagens para estabelecer túneis seguros. Vamos detalhar o processo de troca de mensagens para criar uma VPN site-to-site. Visão Geral do IKEv2 No IKEv2, a configuração da

- Published in Informação, Security

DevNet evolui: novas certificações CCNA, CCNP e CCIE Automation

sexta-feira, 30 maio 2025

A Cisco anunciou uma transformação importante em seu programa de certificações DevNet. A partir de 3 de fevereiro de 2026, as certificações DevNet passam a integrar uma nova trilha voltada para Automação, refletindo a crescente demanda por profissionais que dominem redes inteligentes e infraestrutura orientada por IA. Essa mudança não apenas alinha o programa com

- Published in Certificação, Cisco, Informação

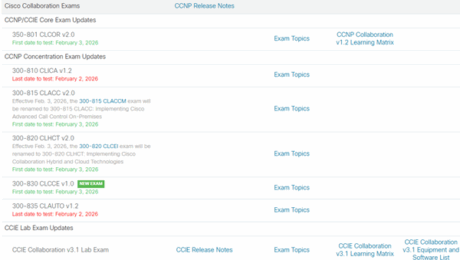

Novidades na Certificação CCNP Collaboration da Cisco

quinta-feira, 29 maio 2025

Com o avanço do trabalho híbrido e a consolidação de soluções em nuvem, a Cisco anunciou mudanças importantes em sua trilha de certificações voltada à colaboração. A certificação CCNP Collaboration foi atualizada para refletir melhor as necessidades dos ambientes corporativos modernos. Essas atualizações ajudam os profissionais de TI a se manterem relevantes, validando competências em

- Published in Geral

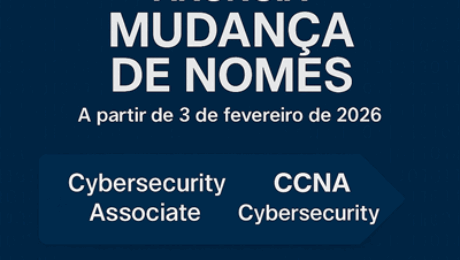

Cisco atualiza nomes das certificações de cibersegurança

quarta-feira, 28 maio 2025

A Cisco anunciou uma mudança importante para os profissionais de cibersegurança: a partir de 3 de fevereiro de 2026, as certificações Cybersecurity Associate e Cybersecurity Professional passarão a se chamar, respectivamente, CCNA Cybersecurity e CCNP Cybersecurity. Essa atualização não altera os tópicos de exame, tampouco exige ações dos profissionais certificados. Trata-se de uma mudança de

- Published in Certificação, Cisco, Informação

Criminosos Utilizam Site Fake de Antivírus para Propagar Malware

quarta-feira, 28 maio 2025

O VenomRAT é um malware do tipo Remote Access Trojan (RAT) que tem ganhado notoriedade por sua capacidade de infiltrar sistemas e permitir o controle remoto por cibercriminosos. Desde sua primeira aparição em junho de 2020, o VenomRAT tem sido utilizado em diversas campanhas maliciosas, visando principalmente o roubo de credenciais e informações sensíveis. Como

- Published in Informação, Security