Desde a versão 12.0 de IOS a Cisco da suporte a tecnologia de Stateful Inspection Firewall, mais recentemente (especificamente a partir da versão 12.4(6)T) a fabricante introduziu ao código do IOS a técnica de um firewall baseado em zonas ou Zone-Based Policy Firewall (ZFW), apesar de ainda manter o desenvolvimento para a versão clássica boa parte dos esforços estarão direcionados para a tecnologia de firewall baseado em zonas.

Aplicando políticas em um firewall clássico e em um firewall baseado em zonas

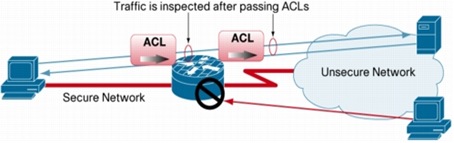

Um firewall baseado em zona difere-se substancialmente de uma firewall clássico. Em um firewall clássico a criação de políticas basea-se na criação de ACL’s estáticas atrealadas a interfaces (físicas ou virtuais) onde são definidos os tipos de tráfego que serão permitidos ou negados por aquela interface. A técnica de Stateful Packet Inspection é aplicada através do comando "ip inspect" que monitora os protocolos e permite que conexões de retorno, mesmo que em portas aleatórias como no caso do H323, SIP entre outros, não sejam bloqueados.

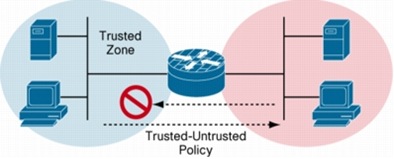

Firewalls baseados em zona mudam a forma como o IOS Stateful Inspection é realizado, “por interface” no caso dos firewall clássicos, realizando o mesmo processo, só que baseado em zonas. Por padrão um tráfego inter-zonas não é permitido, ou seja redes que estejam situadas em zonas distintas por default não trocam tráfego entre elas até que exista uma regra para isso. As regras são criadas usando Class-Based Policy Language (CPL) que emprega um controle hierárquico de controle para definir protocolos de rede ou grupos de hosts onde a inspeção de tráfego será aplicada.

Cada interface poder ser membra apenas de uma zona, mas as zonas podem abrir multiplas interfaces. Quando uma interface torna-se membra de uma zona todo tráfego entrante pela mesma é bloqueado até que seja criada uma política que permita o mesmo. Políticas são estabelecidas criando-se uma classe e definindo o tráfego que a mesma afetará.

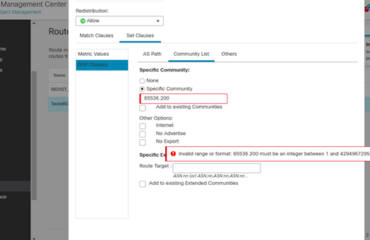

As interfaces gráficas oferecidas atualmente pela Cisco (SDM e CSM)não suportam a implementação de políticas baseadas em zona, mas deverão suportá-las em breve, vamos esperar por isso… 🙂