A Cisco anunciou ontem, dia 17, uma lista de vulnerabilidades que afetam o ASA, PIX, o módulo FWSM (para 6500 e 7600) e ainda o CSA – Cisco Security Agent. Todos os problemas podem ser evitados com a atualização do software, já disponível (menos para o PIX).

Todos os clientes podem atualizar seus softwares, para corrigir estes problemas, mesmos os que não estejam cobertos pelo Smartnet. Para isso é necessário entrar em contato com o TAC, informar o número de série e fornecer a URL do anúncio das vulnerabilidades (que estão abaixo).

Ainda não há registros de uso mal intencionado destas vulnerabilidades, sendo os problemas encontrados pela própria Cisco.

ASA

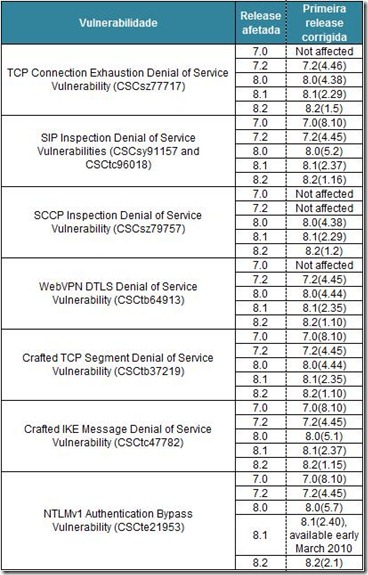

Todos os modelos do ASA são afetados, dependendo da versão do software, mais ou menos problemas são encontrados. E as falhas não são interdependentes, de forma que uma release pode ser afetada por uma vulnerabilidade, e por outra não.

Veja os detalhes do anúncio, produtos afetados, workarounds e demais informações aqui.

FWSM

No módulo FWSM o problema ocorre quando um pacote SCCP mal formado é processado. Este erro pode fazer o módulo reiniciar.

Apenas a versão 4.0 é afetada, e a correção é encontrada no software a partir da versão 4.0 (8).

Mais informações no anúncio oficial, aqui.

CSA

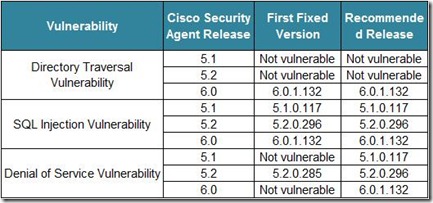

O CSA, que vem instalado em diversos produtos, como Call Manager, IPCC Express, Unity, ACS e outros, sofre com problemas de DoS, SQL Injection e Directory Traversal.

No quadro abaixo as versões afetadas e as opções para correção.

Outras informações sobre as vulnerabilidades do CSA aqui.

PIX

Os firewall da família PIX também são afetados pelas vulnerabilidades listadas abaixo.

-

TCP Connection Exhaustion Denial of Service Vulnerability

-

SIP Inspection Denial of Service Vulnerabilities

-

SCCP Inspection Denial of Service Vulnerability

-

Crafted IKE Message Denial of Service Vulnerability

-

NTLMv1 Authentication Bypass Vulnerability

Porém, como já estão com o End Of Software Maintenance (desde 28 de julho de 2009) não foram desenvolvidas correções para estes problemas.

Para minimizar o problema alguns workaround estão disponíveis. Veja aqui como proceder.

Até a próxima.