Fisicamente, hubs e switches são parecidos, mas eles funcionam de forma bem diferente. De um lado temos os hubs, equipamentos simples, com baixo desempenho e segurança. Do outro os switches, com toda a inteligência embutida.

Hub

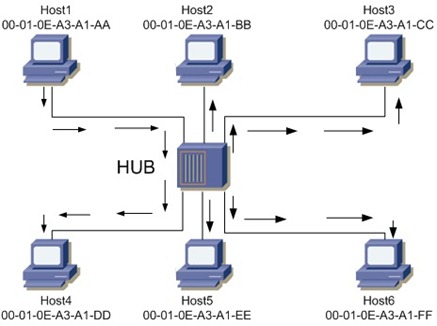

Hubs são dispositivos de camada 1 (física) no modelo OSI, e funcionam como repetidores de sinal elétrico. Quando um pulso chega em uma das portas do hub, ele retransmite este pulso para todas as outras portas, criando um único domínio de colisão.

Desta forma, quando uma estação transmite, todas as outras recebem o dado transmitido. Como toda banda é ocupada quando um host transmite, apenas um host pode transmitir por vez

Por funcionar desta forma os hubs tornam a rede lenta e insegura.

Switch

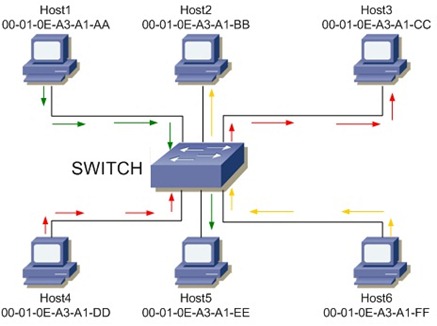

Os switches trabalham na camada 2 (enlace) no modelo OSI, com capacidade de identificar a origem e destino do frame (MAC Address). Cada porta do switch é considerada um domínio de colisão. Quando um host transmite, apenas o host destino recebe o frame.

Esta característica dos switches permite que vários hosts transmitam simultaneamente, aproveitando melhor a banda da rede.

Para ser capaz de identificar o destino do frame, o switch realiza um processo de aprendizagem, constituído por: Learning, Flooding, Filtering, Forwarding e Aging.

Learning

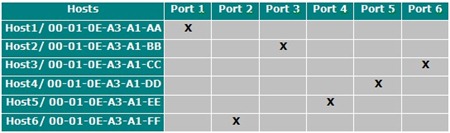

Learning é o processo pelo qual o switch aprende o MAC Address dos dispositivos.

Quando um switch é ligado sua tabela MAC (ou CAM table) está vazia. Cada frame que chega até o switch contém o MAC Address do host que originou o frame. Então o switch armazena este MAC na tabela CAM (Content Addressable Table) e associa a porta pela qual o frame chegou.

Flooding

Quando o switch não tem uma entrada na CAM table para um endereço (MAC address) específico, ele então encaminha o frame para todas as portas, menos para porta que recebeu o frame. Este procedimento é conhecido com flooding.

Filtering

Após o switch aprender os MAC address e associá-los as respectivas portas, os benefícios do switch podem ser verificados através do Filtering (Filtro).

Quando dois dispositivos conhecidos tentam se comunicar através do switch, o frame do host de origem é encaminhado direta e unicamente para porta do host de destino.

Forwarding

Forwarding é o encaminhamento de um frame de um host conhecido (que está na CAM table) associado a uma porta para outro host conhecido localizado em uma porta do switch.

Aging

Além do MAC address e da porta associada a este MAC, o switch também armazena o tempo que determinado MAC foi aprendido (Learning).

O Aging do aprendizado permite que o switch se adapte as mudanças de dispositivos (um host pode trocar de porta, ser removido ou ainda um novo equipamento pode ser adicionado na rede). Assim que um MAC é armazenado o switch inicia o aging timer, e cada vez que o switch encaminha ou filtra um frame de determinado dispositivo, o aging timer é reiniciado. Se em período de tempo o switch não verificar o envio de nenhum frame do dispositivo, o MAC é removido da CAM table.

O Aging garante que apenas dispositivos ativos permaneçam na CAM table.

Apesar disso, ainda hoje, é grande o número de redes que utilizam hubs…

Até a próxima.

Primeiramente, meus parabéns pelo tópico,

Agora, uma pergunta:

Para que um switch trabalhe normalmente, ele necessariamente precisa possuir um MAC Adress proprio ?

Ou ele nao precisa desse endereço para fazer seu trabalho ?

Olá Luciano.

Bom.. depende o que quer dizer.

Todas as portas dos switches possuem MAC Address, mas eles não utilizam estes MACs para encaminhar o tráfego, que passa pelo switch sem ser alterado (o MAC de origem e destino do pacote permanece o mesmo).

Além desses MAC, cada interface VLAN também possui um MAC próprio. E isso permite que você consiga dar um Telnet na inteface VLAN para gerenciar o switch, por exemplo.