A nova versão de software do Cisco ASA traz algumas novidades e também mudanças em algumas sintaxes de configuração. A configuração de NAT foi uma das que sofreram alterações (desde a versão 8.3, aliás).

A idéia da Cisco é que toda configuração de NAT seja orientada a objetos. E apesar da falta de costume, acho que isso vai facilitar a configuração.

Tipos de NAT (para relembrar):

-

NAT estático: NAT onde um IP real é associado a um IP mapeado (um-para-um). Permite a iniciação de tráfego nos dois sentidos. Um exemplo comum é um host que está na rede interna e é publicado na Internet. A comunicação deste host com a Internet poderá ser iniciado por ele ou para ele. Uma variação é o NAT estático com PAT. Neste caso é possível publicar um serviço sem dar acesso completo ao host. Um servidor web por exemplo pode ter apenas a porta 80 publicada.

-

NAT Dinâmico: Permite a tradução de um grupo de hosts com IP real para um pool de IP mapeado. O pool normalmente tem menos IPs do que o grupo de hosts com IP real. Neste tipo de NAT (muitos-para-muitos) apenas o host com IP real pode iniciar o tráfego, e é usado para permitir que os usuários tenham acesso a Internet, por exemplo.

-

PAT Dinâmico: Um grupo de hosts com IP real é traduzido para um único IP mapeado, mas cada um usa uma porta diferente (muitos-para-um). Este tipo de NAT também é usado para permitir que hosts internos tenham acesso a Internet, e com a vantagem de usar apenas um IP público.

-

NAT Identidade (NAT 0): NAT que permite a tradução de um endereço IP para ele mesmo (fazendo um bypass no NAT). Normalmente é usado para acesso VPN.

* IP real é o IP que será traduzido, enquanto que o IP mapeado é o endereço para o qual o IP real foi traduzido.

Configuração de NAT dinâmico, no ASA OS 8.4

Neste exemplo temos a rede interna com 254 hosts e um pool com 4 endereços públicos, o que caracteriza o NAT muitos-para-muitos.

O primeiro host a passar pelo ASA usará o primeiro IP disponível, e assim por diante, até esgotarem-se os IPs do pool.

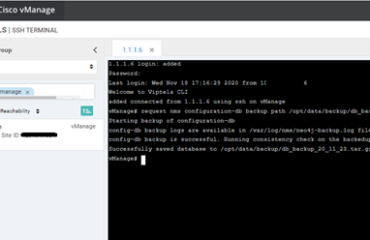

BrainFW01# conf t

BrainFW01(config)# object network ips-publicos

BrainFW01(config-network-object)# range 200.20.20.2 200.20.20.5

BrainFW01(config)# object network minha-rede-interna

BrainFW01(config-network-object)# subnet 192.168.0.0 255.255.255.0

BrainFW01(config-network-object)# nat (inside,outside) dynamic ips-publicos

Como o pool é limitado (após o quarto host interno acessar a Internet os demais hosts não terão acesso), é normal que haja um backup, com o PAT dinâmico.

Configuração de PAT dinâmico, no ASA OS 8.4

Neste exemplo ao invés de um pool temos apenas um endereço da rede pública. Este é um NAT dinâmico, mas todos os hosts internos usarão o mesmo IP externo (200.20.20.7).

BrainFW01# conf t

BrainFW01(config)# object network minha-rede-interna

BrainFW01(config-network-object)# subnet 192.168.0.0 255.255.255.0

BrainFW01(config-network-object)# nat (inside,outside) dynamic 200.20.20.7

Temos uma variação desta configuração com a utilização da interface outside do ASA. Neste caso os hosts internos serão traduzidos para o IP 200.20.20.1.

BrainFW01# conf t

BrainFW01(config)# object network minha-rede-interna

BrainFW01(config-network-object)# subnet 192.168.0.0 255.255.255.0

BrainFW01(config-network-object)# nat (inside,outside) dynamic interface

O PAT dinâmico é uma ótima forma de preservar seus IPs públicos, pois um único IP pode servir para mais de 64.000 mil conexões.

Mais informações sobre NAT na versão 8.4 do ASA OS neste link.

Até a próxima.