Importar certificado para a WLC Cisco era um processo chato, que requeria a geração do CSR externamente. Felizmente, a partir da versão 8.3.102 as coisas ficaram um pouco melhores. Agora podemos fazer a solicitação do certificado diretamente na CLI da controladora.

Neste exemplo vamos ver como requisitar e instalar o certificado na WLC, que o utilizará no portal para autenticação de visitantes (portal padrão, interno).

O ideal é utilizar um servidor externo com o portal de autenticação (Cisco ISE), mas em alguns casos o portal padrão pode ser útil.

1) O primeiro passo é gerar o CSR (requisição de certificado). Acesse a WLC via linha de comando e digite:

config certificate generate csr-webauth BR SP SaoPaulo Brainwork TI guest.brainwork.com.br admin@brainwork.com.br

—–BEGIN CERTIFICATE REQUEST—–

MIIC0jCCAboCAQAwgYwxCzAJBgNVBAYTAkJSMQswCQYDVQQIDAJTUDERMA8GA1UE

BwwIU2FvUGF1bG8xDjAMBgNVBAoMBUFkZGVkMQswCQYDVQQLDAJUSTEbMBkGA1UE

AwwSZ3Vlc3QuYWRkZWQu39dtLmJyMSMwIQYJKoZIhvcNAQkBFhRzZWN0ZWFtQGFk

ZGVkLmNvbS5icjCCASIwDQYJKoZIhvcNAQEBBQADggEPADCCAQoCggEBAOURtLKi

ZGTL+42UrmLmp4arJBGActvklLw+9vJ8tqNzfR5rl7RhJ5kiHcV+t/bCWSRWmBVo

BN6uquJFtxOGVKnCB+o9LRUhVOyuzQ6PeWZFl6uzLDSKWilsGSgP2upeeMGRH7F8

+MXbwjgsXxq3/f7FFHMPybrqSHBFzKCj53u3r0PxUTKG6iMhG7nuUfcYdwBdmoFe

csjSfkb+YQeZmELDo2rogfFnG9a/jlp+fuJNJasdfasdffsadf3xzCCDlNve6F47+Fkk

FzDG4p8ffyQZuKkMhP/HO5NePEqRT0zAvzsT+BD7Bj+Sfl7F1/ghF7enRs5yD5TU

swsT1fLYf33cmXECAwEAAaAAMA0GCSqGSIb3DQEBCwUAA4IBAQBe7qbz3Hz340kM

yTUdVjIM1VxTSXzr7TqtIqQBVy6ZdA9wOpX4sdfdffEEaXVNRHMvE4E/th3rA8whsNS

L/TD0rndFBFqjj9Eg3kshQQ9wVKoECXhmevpMbXy5jTY2I1AVyerP92Jam25xZiw

GOLCjku1ETNpWo17svOHBRXCeDkSMFQDBhdo5t1XFZqmtlhki7THHmqVD3I0a/M2

uHpZYDWhZLmqlVz9pjIS3QRXrk1UJ+Lqn+5b1FuS0I6WZfSCd8ZZolhy8FvDgNq4

rISbBmK5+YjkXPj7jtvKcxQ5PdSN6uQhyUYzOL6Wy7WSsHVABl+Prd3EKXeLTt/F

8GnZTZ8K

—–END CERTIFICATE REQUEST—–

Copie o output completo e cole no bloco de notas.

Note que estamos solicitando um certificado para usar no portal de autenticação para visitantes. Se quiser usar o certificado para acesso administrativo o comando é config certificate generate csr-webadmin.

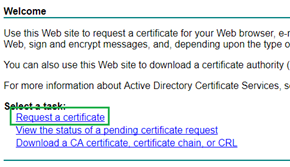

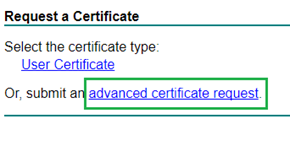

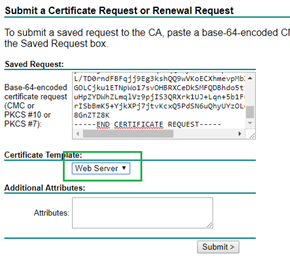

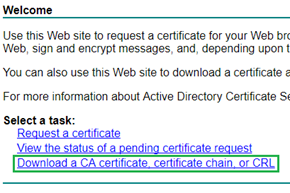

2) Envie o CSR (output que colou no bloco de notas) para a entidade certificadora para a geração do certificado para a WLC. Neste exemplo usarei a CA Microsoft, mas em um ambiente real devemos usar uma entidade pública, pois os visitantes não vão conhecer (muito provavelmente) sua CA privada.

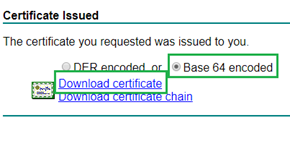

3) Além de fazer o download do certificado da WLC, também precisamos baixar o certificado da própria CA.

No caso de uma CA pública, enviamos o CSR e eles devolvem o certificado da WLC e o Certificado Root, bem como possíveis intermediários.

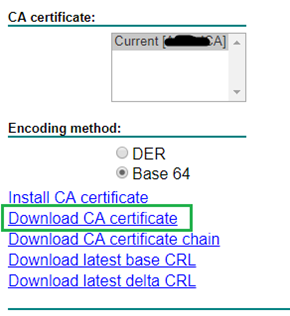

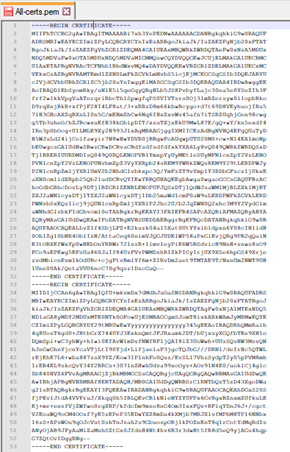

4) Neste momento temos dois arquivos “.cer” (o Certificado da WLC e o Certificado da CA). Abra ambos com o bloco de notas, e copie o conteúdo dos dois em um único arquivo.

IMPORTANTE que esteja na ordem: primeiro o Certificado da WLC e Depois do certificado da CA. Se tiver alguma entidade intermediária a ordem é: Certificado do Device (WLC), Certificado Intermediário, Certificado Root.

Salve o arquivo com um nome qualquer “.pem” (All-certs.pem, neste exemplo).

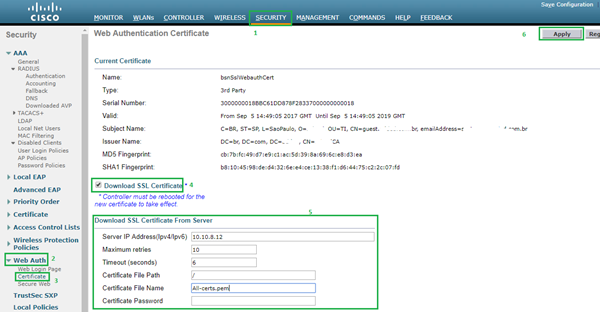

5) Transfira o arquivo para a WLC. Na interface web vá em Security > Web Auth > Certificate. Selecione a opção Download SSL Certificate e informe os dados.

Clique em Apply.

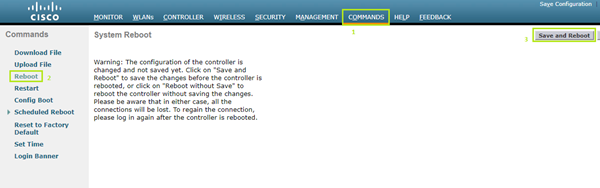

6) Na sequencia, salve a configuração e reinicie a WLC.

7) Prontinho. Pode ir em Security > Web Auth > Certificate e confirmar que o novo certificado está disponível.

A parti daqui basta criar uma WLAN com Webauth para o novo certificado ser utilizado.

Alguns pontos importantes:

- O CSR gerado pela WLC não permite a utilização do campo SAN, e por isso alguns browser podem continuar alarmando antes de abrir seu portal de autenticação.

- Alternativamente, podemos usar o OpenSSL parar gerar o CSR, inclusive com o campo SAN.

- A partir da versão 7.6 apenas chained certificates são suportados.

- O CN precisa dar match na URL que será utilizada (criada na interface virtual, e cadastrada no DNS Server).

- Se após a geração do CSR, antes de importar o certificado para a WLC, a WLC for reiniciada, ela ficará inacessível via HTTPS.

- Mais detalhes aqui.

Até a próxima.

You must be logged in to post a comment.