Há uns 5 ou 6 anos tivemos a explosão do SDN – Software Defined Network. Não importava a pergunta a resposta era SDN. No entanto, naquele momento, tínhamos a visão mas não muitas opções maduras no mercado.

O tempo passou e as soluções foram melhorando, outras surgindo, em várias áreas. Para a WAN a Cisco adquiriu um empresa chamada Viptela, e vem trazendo as funcionalidades, bem como criando novas, para os roteadores.

A solução é bastante interessante, e também muito diferente do que nós, acostumados com a “tela preta”, conhecemos.

Arquitetura e Componentes

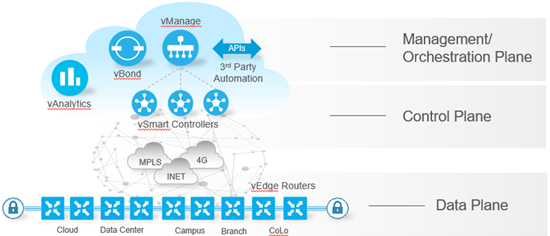

Como toda solução SDN que se preze, o SD-WAN Cisco é composto por planos separados de orquestração, gerenciamento, controle e dados.

- Plano de Gerenciamento: É responsável pela configuração e monitoramento centralizado.

- Plano de Orquestração: Auxilia na integração automática dos roteadores no overlay SD-WAN.

- Plano de Controle: Cria e mantém a topologia da rede, e toma decisões sobre encaminhamento do tráfego

- Plano de Dados: Responsável pelo encaminhamento de pacotes com base nas decisões do plano de controle.

Temos componentes específicos para cada plano:

-

vManage (Gerenciamento): Sistema de gerenciamento (appliance virtual) da rede SD-WAN, fornece interface gráfica para monitorar e configurar a solução.

-

vBond (Orquestração): Componente baseado em software, executa a autenticação inicial dos dispositivos WAN Edge e orquestra a conectividade vSmart, vManage e WAN Edge. É um tipo de controladora.

-

vSmart (Controle): Baseado em software, mantém uma conexão segura com cada roteador e distribui informações de rotas e políticas por meio do OMP. Também orquestra a conectividade segura do plano de dados entre os roteadores, enviando informações de chave de criptografia. Também é uma controladora.

-

vEdge/cEdge (Dados): Disponível em hardware ou em software, fornece conectividade segura do plano de dados entre os sites em um ou mais transportes WAN. É responsável pelo encaminhamento de tráfego, segurança, qualidade de serviço (QoS), e muito mais.

Os softwares que compõem a gerência (vManage, vBond e vSmart) podem ser instalados “on primeses”, ou na cloud Cisco (alías recomendado, facilita muito a montagem do ambiente além de todos os benefícios de usar a cloud).

E quando falamos de soluções SDN, normalmente temos também os conceitos de Underlay e Overlay. No caso do SD-WAN podemos considerar que:

-

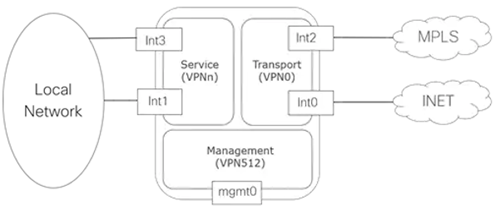

Underlay: É a infraestrutura de rede física que conecta os roteadores e roteia o tráfego entre dispositivos. Geralmente composto pelas conexões do roteador WAN à rede de transporte e à própria rede de transporte. As interfaces conectadas à rede underlay fazem parte da VPN 0 (VPN de transporte) e fornecem conectividade entre os TLOCs para que os túneis IPSec possam ser construídos.

-

Overlay: Os túneis IPsec entre os sites formam a rede de overlay SD-WAN, garantindo a conectividade e abstraindo o caminho físico.

OMP e BFD: A base do SD-WAN

Como podemos perceber a solução conta com vários elementos, todos importantes, mas a base é formada pelos protocolos OMP e BFD.

-

OMP – Overlay Management Protocol: Protocolo de roteamento que possui uma estrutura semelhante ao BGP, gerencia o overlay SD-WAN. É executado entre os vSmarts e entre os vSmarts e os roteadores, onde as informações do plano de controle, como prefixos, gateways, chaves de criptografias e informações de política, são trocadas usando uma conexão DTLS ou TLS. O controlador vSmart funciona como um refletor de rota; recebe rotas dos roteadores WAN Edge, processa e aplica as políticas, e depois anuncia as rotas para outros roteadores na rede overlay.

-

BFD – Bidirectional Forwarding Detection: Protocolo executado entre os roteadores, em todos os transportes, encapsulado nos túneis IPSec. O BFD opera no modo de eco (um roteador envia o pacote e o receptor devolve sem processá-lo). Seu objetivo é detectar quedas e também medir várias características do caminho, como perda, latência e jitter. Essas medições são comparadas e usadas na escolha do melhor caminho.

Terminologia e itens específicos SD-WAN

Neste novo mundo, temos novos termos, específicos da solução.

-

Site ID: Identificador exclusivo de um site na rede SD-WAN, com um valor numérico de 1 a 4294967295. Identifica o local de origem de um prefixo anunciado.

-

System IP: Um endereço IP persistente que identifica o vEdge (semelhante ao router ID. e usado como router ID no OSPF e BGP) independente de qualquer endereço de interface.

-

Transport Color: Tag usada pelo control plane, identifica um TLOC. Pode ser 3g, biz-internet, blue, bronze, custom1, custom2, custom3, default, e outras pré definidas.

-

TLOC: O Transport Location é o ponto de conexão do roteador com o transporte WAN. Um TLOC é identificado e representado exclusivamente pelo System IP, Color e encapsulamento (GRE ou IPsec). Quando um TLOC é marcado como restrito, ele stabelece túneis com um TLOC remoto somente se tiver a mesma cor.

-

VPN: As VPNs (ou como conhecemos, VRFs) dividem a rede em diferentes segmentos. Por padrão temos a VPN 0 (transport) e VPN 512 (managment). Outras VPNs/VRFs são criadas no Servise Side (“LAN”).

-

Túnel: Conexão virtual entre os roteadores, criptografada usando IPSec.

-

DIA: Direct Internet Access, configuração que permite acesso à internet sem passar pelo site concentrador.

Mais informações nos links abaixo:

Até a próxima.

You must be logged in to post a comment.