O Cisco SecureX é um orquestrador que permite a automação de processos para ferramentas de segurança Cisco e de terceiros.

Ele não é um SIEM, mas é um painel único onde além de agregar eventos de segurança de diversas fontes, podemos criar workflows para investigação de incidentes.

Só o fato de ser uma interface única com os indicadores recebidos das outras soluções, já é bastante útil, visto a quantidade de produtos de segurança que a Cisco possui.

O SecureX permite integração com Firepower (via FDM ou FMC), AMP4E, WSA e ESA, Umbrella, Stealthwatch, TreatGrid, Tetration e CDO, além de dezenas de outros produtos não Cisco.

E se você adquiriu algum desses produtos de segurança Cisco já tem direito ao SecureX, sem custo adicional.

Visibilidade e Orquestração

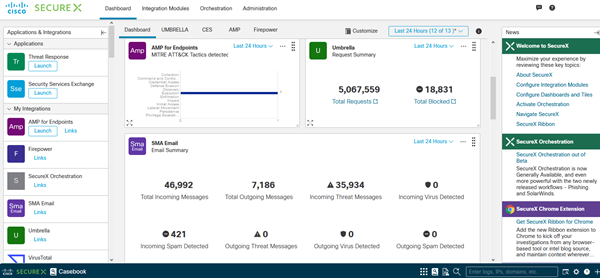

Ao ativar o SecureX você já tem acesso a interface de visualização, onde podemos fazer as integrações e também monitorar os eventos. A ativação, integração e “montagem” da dashboard é bem simples.

Nesta tela, além do menu superior temos:

-

-

Applications: Barra lateral esquerda, que permite visualizar os produtos integrados e também abrir a console

destes. -

Dashboard Tiles: No meio da tela temos informações e métricas recebidos dos produtos integrados. Customizável para cada usuário.

-

News: Do lado direito mostra anúncios, notícias e postagens do blog (Cisco Talos) sobre segurança.

-

Ribbon: Barra de acesso fácil à busca, aplicações linkadas e outras ferramentas.

-

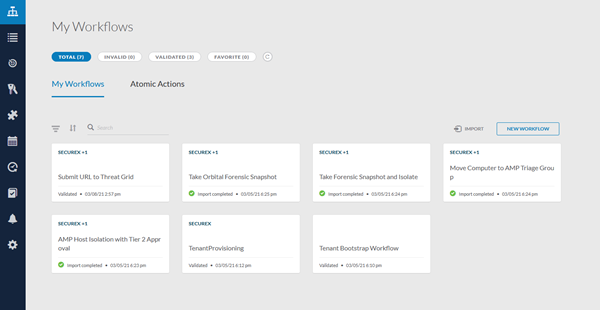

Para ter acesso a parte de orquestração, é necessário clicar em Orchestration e aguardar alguns minutos até a liberação.

Esta parte é um pouco mais complexa, pois nela criamos os workflows que poderão ser usados nas investigações e mitigação de incidentes de segurança. Também é possíve importar workflows prontos (a própria Cisco disponibiliza alguns).

Terminologia

É importante conhecer alguns termos usados no SecureX para entender a ferramenta.

-

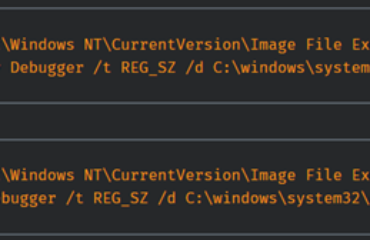

Event: Um termo genérico para quase qualquer atividade observada na rede ou terminal. Inclui registros de fluxo de rede, eventos de conexão, registros de execução AMP, e logs de IPS, por exemplo.

-

Alert: Notificação de um evento significativo de segurança, sintetizado por um sensor ou mecanismo de detecção.

-

Modules: Interface de integração para cada produto de segurança Cisco e de terceiros. Podem fornecer Enrichment e capacidade de resposta.

-

Enrichment: O processo de consulta a todos os módulos para descobrir o que eles sabem sabe sobre o observable.

-

Observables: O SecureX oferece suporte à investigação rápida de observáveis, que podem ser domínios, endereços IP, hashes de arquivos, números de série do certificado PKI e até mesmo dispositivos ou usuários específicos. A primeira coisa que o CTR faz com um observável é determinar sua disposição a partir dos vários módulos de “enriquecimento” configurados. A disposição diz se o observável é: Clean, Malicius, Suspecious e Unknow.

-

Sighting: Registro de quando (data/hora) um observável apareceu. Opcionalmente, pode ser relacionado a indicadores, fornecendo contexto sobre o observável.

-

Target: O dispositivo, identidade ou recurso, que uma ameaça tem como alvo. Um alvo é identificado por um ou mais observáveis.

-

Indicator: Descreve um padrão de comportamento ou um conjunto de condições que indicam um comportamento malicioso. Alguns indicadores são mais confiáveis do que outros. O Cisco Threat Response usa uma grande coleção de indicadores do AMP Global Intelligence, Threat Grid e outras fontes.

-

Snapshot: Registro pontual da investigação, criado pelo usuário. Pode ser salvo para consulta/uso futuro.

-

Casebook: Conjunto de observáveis criado pelo usuário, contendo anotações, menus e ações dinâmicas.

-

Incidente: Evento de Segurança criado pelo sistema, com triagem também do sistema, mas gerenciado pelo usuário.

Mais informações sobre o Cisco SecureX:

– Cisco SecureX – Plataforma Integrada (E GRATUITA)

– SecureX: Simplify Your Security with the Broadest, Most Integrated Platform

Até a próxima.

You must be logged in to post a comment.