Nem mesmo uma gigante como a Cisco está livre de ataques atualmente.

Para não criar suspense, basicamente o que ocorreu foi:

-

Conta pessoal do Google de um funcionário foi comprometida

-

Essa conta tinha a opção de sincronismo de senha

-

O atacante teve acesso a todas as senhas desse funcionário, incluindo a senha de VPN

-

Atacante usou voice phishing e outras técnicas para o funcionário aceitar o duplo fator de autenticação

-

Com isso o invasor teve acesso a recursos interno

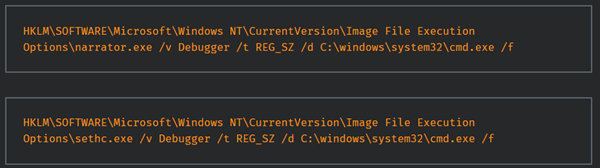

Já dentro da rede, via VPN, o atacante conseguiu fazer escalação de privilégio e passou a acessar vários recursos, alertando o time de segurança (CSIRT – Cisco Security Incident Response Team).

Segundo a Cisco, que fez o anuncio do ataque, mesmo com todas as ferramentas usadas pelo invasor, não houve vazamento de dados de clientes ou parceiros, e o comprometimento ficou contido ao ambiente corporativo.

Assim que o ataque foi contido e o invasor perdeu acesso, ele passou a contatar a Cisco por e-mail, mostrando que tinha dados da empresa. E o grupo Yanluowang (operador de ransomware) postou em seu site a Cisco como uma de suas vítimas, o que pode indicar uma tentativa de extorsão.

Este episódio reforça dois pensamento que tenho há algum tempo:

1) Fabricantes e profissionais de segurança tem falhado!

Não temos conseguido tornar as coisas simples o suficiente para que os usuários trabalhem e usem as ferramentas sem se preocupar.

Li recentemente no Twitter uma pessoa dizendo algo como “Fui chamado no RH hoje, pois a empresa fez um teste enviando um e-mail e eu cliquei no link e não devia ter feito isso. Hora, se eu clicar em um link coloca a empresa em risco, a empresa tem um problema muito maior e a culpa não é minha”.

Difícil não concordar.

2) Apenas produtos não resolvem!

Por mais que a empresa invista e contrate bons produtos (e normalmente não investem o suficiente), isso não basta para garantir a segurança.

É necessário ter pessoas acompanhando o que acontece no ambiente, e também preparar os usuários (até que um dia tenhamos ferramentas/processos melhores, que não dependa tanto do usuário).

No caso da Cisco, pelo que vimos até o momento, a rápida atuação do time de segurança impediu um problema muito maior.

A essa altura alguém pode pensar “Se todos são atacados e produtos não resolvem, não tenho o que fazer?!”

Não é isso! Temos muito a fazer!

Mesmo que você já tenha algumas proteções, ainda é necessário fazer melhorias. Entenda seu ambiente, tenha documentação, faça backup, tenha bons produtos de segurança, tenha processos bem definidos e também pessoas capazes acompanhando tudo que o acontece no ambiente.

Hoje isso é mínimo para reduzir os ataques e consequências.

O anuncio da Cisco e todos os detalhes do ataque, com explicação passo a passo, nos links abaixo.

Cisco Event Response: Corporate Network Security Incident

Cisco Talos shares insights related to recent cyber attack on Cisco

Até a próxima.

You must be logged in to post a comment.