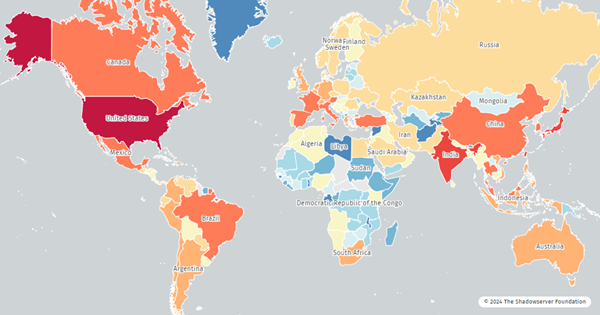

Nos últimos anos, as soluções Fortinet, especialmente suas implementações de SSL VPN, têm sido alvo frequente de vulnerabilidades críticas. A crescente quantidade de falhas identificadas em seus sistemas, muitas delas exploradas ativamente por atacantes, é um sinal de alerta para organizações que dependem dessas tecnologias para proteger seus ambientes digitais.

Com falhas graves, permitindo a execução remota de código, bypass de autenticação e outras formas de comprometimento de segurança, essas vulnerabilidades são frequentemente exploradas por cibercriminosos e grupos de ameaças patrocinados por estados-nação, tornando a mitigação dessas falhas uma prioridade para os administradores de TI.

CVE-2024-23113

Em fevereiro deste ano tivemos a publicação do CVE-2024-23113, e em Abril, novos produtos foram adicionados a lista de equipamentos afetados.

Agora em outubro sabemos que esta vulnerabilidade tem sido explorada.

Outros CVEs recentes

Nos últimos anos tivemos alguns CVEs críticos. A seguir algumas das vulnerabilidades mais críticas que afetaram as soluções Fortinet a partir de 2022:

-

CVE-2024-23110: Vulnerabilidade de stack-based buffer overflow no FortiOS, explorável via comandos CLI, permitindo execução de código arbitrário.

-

CVE-2024-21762: Falha crítica de out-of-bound write no SSL VPN do FortiOS, explorada para execução remota de código.

-

CVE-2024-21762: Vulnerabilidade de out-of-bound write no FortiOS, especificamente no daemon SSL VPN, que permite a execução remota de comandos em dispositivos vulneráveis. Essa falha está sendo ativamente explorada.

-

CVE-2023-46720: Vulnerabilidade de stack-based buffer overflow no FortiOS, permitindo a execução de código por meio de comandos CLI malformados.

-

CVE-2023-27997: Vulnerabilidade de heap-based buffer overflow no SSL VPN do FortiOS e FortiProxy, amplamente explorada em 2023.

-

CVE-2023-27997: Outra falha crítica de heap-based buffer overflow no SSL VPN do FortiOS, conhecida como “XORtigate”, explorada para execução remota de código.

-

CVE-2022-42475: Falha de buffer overflow no FortiOS, explorada ativamente para comprometer sistemas com SSL VPN.

-

CVE-2022-40684: Vulnerabilidade crítica de bypass de autenticação em dispositivos Fortinet.

-

CVE-2022-40684: Vulnerabilidade de autenticação que afeta FortiOS, FortiProxy e FortiSwitchManager, permitindo que invasores remotos realizem ações administrativas em dispositivos comprometido.

-

CVE-2022-42475: Vulnerabilidade de heap-based buffer overflow no FortiOS e FortiProxy SSL VPN, possibilitando execução remota de código. Esta vulnerabilidade foi alvo de ataques ativos.

Essas falhas destacam a necessidade de atualização constante de sistemas e a adoção de boas práticas de segurança, como limitar a exposição de portas e serviços críticos. Administradores devem monitorar atentamente os boletins de segurança da Fortinet e aplicar correções imediatamente para mitigar os riscos associados.

Em um cenário de ameaças cibernéticas em constante evolução, manter as soluções devidamente atualizadas é vital para garantir a integridade e segurança das redes corporativas.

Acompanhe as atualizações de segurança diretamente no site da FortiGuard para mais informações sobre vulnerabilidades e patches recentes.

Fontes:

Até a próxima.

You must be logged in to post a comment.