O ASA OS já está um tanto ultrapassado, mas ainda temos muitos firewalls rodando este software, inclusive em appliances mais recentes (Firepower ou Firewall – sim os novos hardwares Cisco chamam Firewall).

Quando temos o ASA OS instalado em um hardware Firepower/Firewall, ele pode ser estar no modo Appliance ou Platform.

No modo appliance (padrão a partir da versão 9.14) o ASA OS tem acesso direto ao hardware, e neste caso o processo de upgrade é exatamente igual era nos hardware anteriores (ASA). Basta copiar o novo software para o disco e mudar a linha de boot.

Já no modo platform temos o FXOS gerenciando o hardware, e o ASA OS instalado sobre o FXOS. Neste modo o processo de upgrade é feito via FXOS.

Passos para Atualização ASA usando FXOS CLI (standalone)

1. Conecte-se ao FXOS CLI via porta de console ou SSH.

2. Redefina a imagem do ASDM para garantir compatibilidade com a nova versão. O ASDM já vem no pacote de instalação do ASA.

firepower-2140# connect asa

Attaching to Diagnostic CLI ... Press 'Ctrl+a then d' to detach.

Type help or '?' for a list of available commands.

ciscoasa>enable

ciscoasa#conf t

ciscoasa(config#)asdm image disk0:/asdm.bin

ciscoasa(config#)end

ciscoasa#write memory

ciscoasa# connect fxos (ou Ctrl+a, d)

3. Baixe a nova imagem para o chassi usando FTP, SCP, SFTP ou TFTP:

firepower-2140 /fabric-interconnect # scope firmware firepower-2140 /firmware # download image tftp://172.16.1.10/cisco-asa-fp2k.9.20.3.13.SPA

4. Monitore o download:

firepower-2140 /firmware # show download-task

Download task:

File Name Protocol Server Port Userid State

--------- -------- --------------- ---------- --------------- -----

cisco-asa-fp2k.9.16.4.39.SPA

Tftp 172.16.1.16 0 Downloaded

cisco-asa-fp2k.9.20.3.13.SPA

Tftp 172.16.1.10 0 Downloading

% Download-task cisco-asa-fp2k.9.20.3.13.SPA : transferring 275264 KB

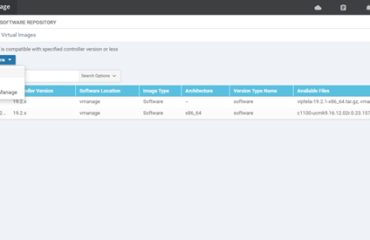

5. Quando o download terminar verifique a nova versão disponível:

firepower-2140 /firmware # show package

Name Package-Vers

--------------------------------------------- ------------

cisco-asa-fp2k.9.16.4.39.SPA 9.16.4.39

cisco-asa-fp2k.9.20.3.13.SPA 9.20.3.13

cisco-ftd-fp2k.6.2.1-341.SPA 6.2.1-341

6. Instale o novo pacote e reinicie o sistema:

firepower-2140 /firmware #scope auto-install firepower-2140 /firmware/auto-install # install security-pack version 9.20.3.13 The system is currently installed with security software package 9.16.4.39, which has: - The platform version: 2.10.1.1609 - The CSP (asa) version: 9.16.4.39 If you proceed with the upgrade 9.20.3.13, it will do the following: - upgrade to the new platform version 2.14.2.115 - upgrade to the CSP asa version 9.20.3.13 During the upgrade, the system will be reboot Do you want to proceed ? (yes/no):yes This operation upgrades firmware and software on Security Platform Components Here is the checklist of things that are recommended before starting Auto-Install (1) Review current critical/major faults (2) Initiate a configuration backup Do you want to proceed? (yes/no):yes Triggered the install of software package version 9.20.3.13 Install started. This will take several minutes. For monitoring the upgrade progress, please enter 'show' or 'show detail' command.

7. Aguarde o reboot do chassi e a inicialização do ASA, que pode levar de 5 a 10 minutos. É possível usar o comando “show” para acompanhar o processo.

firepower-2140 /firmware/auto-install # show

Firmware Auto-Install:

Package-Vers Oper State Upgrade State

------------ ---------------------------- -------------

9.20.3.13 Scheduled Ready

firepower-2140 /firmware/auto-install # show detail

Firmware Auto-Install:

Package-Vers: 9.20.3.13

Oper State: Scheduled

Installation Time: 2025-02-24T10:57:59.692

Upgrade State: Ready

Upgrade Status:

Validation Software Pack Status:

Firmware Upgrade Status:

Current Task:

firepower-2140 /firmware/auto-install #

Para ASA rodando em HA, depois de validar o ASDM na unidade ativa, comece o upgrade pela unidade que está em standby.

Após finalizar, torne a unidade standby ativa, e então atualize a outra caixa.

Para mais detalhes do processo, bem como outras recomendações, acesse este link.

Até a próxima.

You must be logged in to post a comment.