A segurança de acesso é um dos maiores desafios na infraestrutura de TI atual. Com a crescente adoção de ambientes híbridos e trabalho remoto, as organizações precisam garantir acesso seguro e eficiente a recursos internos e aplicações SaaS sem comprometer a experiência do usuário.

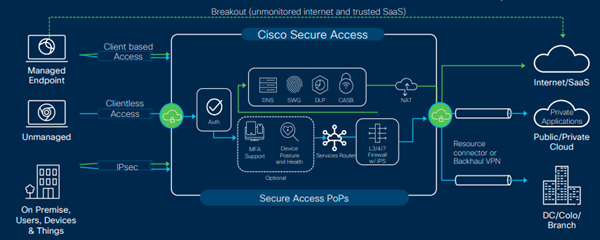

O Cisco Secure Access é uma solução de Security Service Edge (SSE) que simplifica a proteção contra ameaças, fornecendo segurança unificada para acesso à Internet, aplicações em nuvem e redes privadas.

Neste artigo, exploramos os dois componentes essenciais do Cisco Secure Access: Secure Internet Access (SIA) e Secure Private Access (SPA).

Secure Internet Access (SIA): Proteção Avançada para Acesso à Internet

O Secure Internet Access (SIA) é a camada de segurança que protege usuários e dispositivos contra ameaças online ao acessarem aplicações SaaS e sites da web.

Ele inclui recursos como DNS Security, SWG (Secure Web Gateway), CASB (Cloud Access Security Broker) e DLP (Data Loss Prevention) para inspecionar, controlar e proteger o acesso Web.

Exemplo de Uso: Aplicação de Políticas de Segurança para Usuários Remotos

Imagine uma empresa com funcionários trabalhando remotamente. Para garantir que o acesso a serviços como Microsoft 365, Google Drive e Salesforce, e navegação em geral, seja seguro, o administrador pode configurar políticas no Cisco Secure Access para:

-

Bloquear sites maliciosos e phishing antes que os usuários os acessem.

-

Aplicar inspeção SSL/TLS para identificar ameaças ocultas no tráfego criptografado.

-

Impedir upload de informações sensíveis para aplicações não autorizadas.

-

Definir regras de acesso condicional baseadas no contexto (localização, dispositivo e identidade do usuário).

Dessa forma, a empresa reduz significativamente os riscos sem impactar a produtividade dos funcionários.

Exemplo de Uso: Preservação do Firewall e Políticas Centralizadas

Uma opção interessante é tirar a funcionalidade de filtro de conteúdo do firewall, diminuindo a necessidade de processamento local, e levar esta função para o Secure Access.

E no caso de um ambiente com filiais, neste cenário passaríamos a ter um ponto único de configuração (Secure Access) para o controle de acesso à Internet, mantendo a padronização da configuração e o mesmo nível de proteção em todas as unidades.

Secure Private Access (SPA): Conectividade Segura para Recursos Internos

O Secure Private Access (SPA) permite que usuários acessem aplicações corporativas privadas sem a necessidade de VPNs tradicionais.

Ele se baseia no conceito de Zero Trust Network Access (ZTNA), garantindo que o acesso seja concedido apenas a usuários autenticados e dispositivos confiáveis.

Exemplo de Uso: Acesso Seguro a Aplicações Internas sem VPN

Uma organização precisa fornecer acesso remoto seguro a um sistema de ERP interno hospedado no datacenter. Com o SPA, o administrador pode:

-

Configurar regras de microsegmentação, permitindo que apenas usuários autorizados acessem o ERP.

-

Implementar autenticação multifator (MFA) para garantir que apenas usuários legítimos consigam se conectar.

-

Aplicar inspeção contínua de sessão, revogando o acesso automaticamente caso um comportamento suspeito seja detectado.

-

Eliminar a necessidade de VPNs tradicionais, reduzindo a complexidade e melhorando a experiência do usuário.

Essa abordagem permite que as organizações migrem para um modelo de segurança Zero Trust, minimizando a superfície de ataque e garantindo um acesso mais dinâmico e seguro.

Além do ZTA, no SPA também temos a opção de ter uma VPN remote access como VPNaaS – VPN as a Service, onde a conexão é feita na cloud Secure Access, o tráfego passa pelos controles de segurança, e então o acesso ao recurso é liberado.

DEM – Digital Experience Monitoring

O Digital Experience Monitoring (DEM) é um componente essencial do Cisco Secure Access, focado em garantir a melhor experiência para os usuários finais. Ele fornece visibilidade em tempo real sobre o desempenho das conexões, identificando gargalos de rede, problemas de latência e falhas que podem impactar a produtividade.

O DEM monitora continuamente a jornada do usuário ao acessar aplicações SaaS, sites da web e recursos internos, analisando métricas como:

-

Latência e perda de pacotes entre o usuário e a aplicação.

-

Tempo de resposta de servidores e serviços na nuvem.

-

Impacto de políticas de segurança na experiência do usuário.

-

Qualidade da conexão de usuários remotos e suas redes locais.

Esses insights permitem que equipes de TI otimizem as políticas de acesso e resolvam problemas rapidamente, garantindo um ambiente seguro e eficiente.

Licenciamento do Cisco Secure Access

O Cisco Secure Access é oferecido em dois níveis de licenciamento, para SIA e SPA.

Principais funcionalidades de cada licença:

-

SIA Essentials: Inclui proteção de acesso à Internet e controle de acesso a aplicações SaaS, DNS e SWG (proxy).

-

SIA Advantage: Todas as funcionalidades do Essentials e ainda proteção avançada, com Sandbox ilimitado, DLP, FWaaS, IPS e RBI.

-

SPA Essentials: Acesso privado, VPN as a Service, e ZTNA (com cliente e sem cliente).

-

SPA Advantage: Todas as funcionalidades do Essentials e ZTNA sem cliente para RDP e SSH, Sandbox ilimitado.

As licenças são disponibilizadas em modelos de assinatura baseados na quantidade de usuários e faixas (quantidade de usuários), permitindo flexibilidade para empresas de diferentes tamanhos e setores.

Todas as licenças incluem o DEM.

Conclusão

O Cisco Secure Access unifica proteção para acesso à Internet e a aplicações privadas, garantindo segurança eficiente em um mundo cada vez mais híbrido e descentralizado.

Com soluções como Secure Internet Access (SIA) e Secure Private Access (SPA), as empresas podem adotar um modelo de segurança Zero Trust, protegendo usuários, dispositivos e dados contra ameaças modernas.

Até a próxima.

You must be logged in to post a comment.