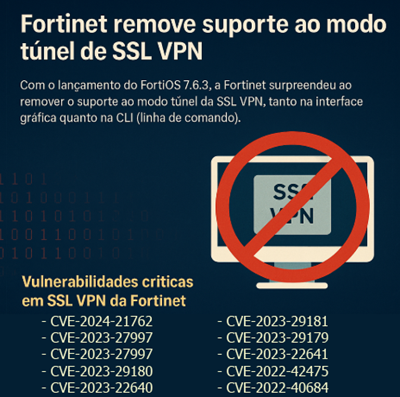

Com o lançamento do FortiOS 7.6.3, a Fortinet surpreendeu ao remover o suporte ao modo túnel da SSL VPN de todos os modelos de firewalls. A partir desta versão, as configurações do modo túnel não são mais migradas ou suportadas, o que afeta diretamente todos os modelos de firewalls Fortigate.

A Fortinet já havia removido a funcionalidade de modelos menores (40F, 60F e outros), por limitação no hardware.

A recomendação oficial da Fortinet é que os clientes migrem suas configurações de SSL VPN (modo túnel) para IPsec VPN antes de atualizar para essa nova versão, a fim de evitar interrupções no acesso remoto.

Mas por que a remoção repentina dessa funcionalidade?

Embora a Fortinet não tenha divulgado explicitamente os motivos por trás dessa decisão, é impossível ignorar o histórico de vulnerabilidades graves associadas à funcionalidade de SSL VPN ao longo dos anos. Muitas dessas falhas foram amplamente exploradas por cibercriminosos, gerando alertas em diversos órgãos de cibersegurança pelo mundo.

Vulnerabilidades críticas em SSL VPN da Fortinet

A seguir, listamos algumas das vulnerabilidades mais conhecidas e perigosas (2022 a 2024) relacionadas à função SSL VPN nos dispositivos Fortigate:

-

CVE-2024-21762: Vulnerabilidade de gravação fora dos limites (out-of-bounds write) no processo SSLVPNd, permitindo execução remota de código sem autenticação.

-

CVE-2023-27997: Conhecida como “XORtigate”, uma das falhas mais recentes e críticas que permitia execução remota de código via SSL VPN, afetando diversas versões do FortiOS.

-

CVE-2023-27997: Falha de estouro de buffer baseada em heap, explorável antes da autenticação, permitindo execução remota de código.

-

CVE-2023-29180: Desreferência de ponteiro nulo no processo SSLVPNd, podendo causar negação de serviço.

-

CVE-2023-22640: Gravação fora dos limites no SSLVPNd, permitindo potencial execução de código.

-

CVE-2023-29181: Vulnerabilidade de string de formato no daemon Fclicense, possibilitando execução de código.

-

CVE-2023-29179: Desreferência de ponteiro nulo no endpoint proxy do SSLVPNd, podendo causar negação de serviço.

-

CVE-2023-22641: Redirecionamento aberto no SSLVPNd, permitindo que atacantes redirecionem usuários para URLs maliciosas.

-

CVE-2022-42475: Estouro de buffer baseado em heap no processo sslvpnd, permitindo execução remota de código sem autenticação.

-

CVE-2022-40684: Falha de bypass de autenticação via requisições HTTP/HTTPS especialmente criadas, permitindo acesso administrativo não autorizado.

Essas vulnerabilidades vêm sendo exploradas por grupos avançados de ameaças persistentes (APTs), e algumas chegaram a figurar em listas de exploits usados em campanhas ativas de ciberespionagem.

O que isso significa para os administradores de rede?

Se sua empresa ainda utiliza SSL VPN no modo túnel, é fundamental planejar imediatamente a migração para IPsec VPN, que segue suportada. A falta de suporte significa que falhas não serão corrigidas e a funcionalidade poderá deixar de operar completamente após a atualização.

Outro ponto importante é o impacto no funcionamento das VPNs: ao contrário da SSL VPN, que opera sobre HTTPS e costuma ser permitida na maioria das redes, a IPsec VPN utiliza portas específicas que nem sempre estão liberadas em ambientes corporativos.

Teriam sido as vulnerabilidades o real motivo por trás dessa decisão? Ou estaria a Fortinet apenas antecipando uma tendência que outros fabricantes deverão adotar nos próximos anos?

Até a próxima.

You must be logged in to post a comment.