A crescente conectividade entre sistemas de Tecnologia Operacional (OT) e redes corporativas expõe infraestruturas críticas a riscos cibernéticos significativos. Reconhecendo essa ameaça, a Cybersecurity and Infrastructure Security Agency (CISA), em colaboração com o FBI, EPA e DOE, publicou um guia com medidas essenciais para mitigar esses riscos .

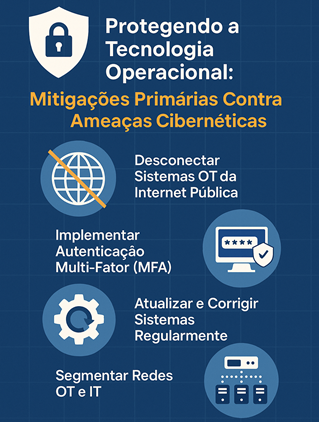

Medidas Essenciais para Fortalecer a Segurança de Sistemas OT

-

Desconectar Sistemas OT da Internet Pública: Dispositivos OT conectados à internet são alvos fáceis devido à falta de autenticação robusta. É crucial identificar e eliminar exposições não intencionais, utilizando ferramentas de varredura para detectar portas abertas e serviços vulneráveis.

-

Implementar Autenticação Multi-Fator (MFA): Adoção de MFA para acessos remotos e locais é fundamental para prevenir acessos não autorizados, especialmente em sistemas críticos.

-

Atualizar e Corrigir Sistemas Regularmente: Manter sistemas OT atualizados com os patches de segurança mais recentes reduz significativamente as vulnerabilidades exploráveis por atacantes.

-

Segmentar Redes OT e IT: Estabelecer separação clara entre redes OT e IT impede a movimentação lateral de ameaças, limitando o impacto de possíveis invasões.

-

Monitorar Atividades e Anomalias: Implementar sistemas de detecção de intrusões e monitoramento contínuo ajuda na identificação precoce de comportamentos suspeitos e resposta rápida a incidentes.

Fortalecendo a Resiliência Cibernética

A adoção dessas medidas não apenas protege sistemas OT contra ameaças imediatas, mas também contribui para a construção de uma postura de segurança cibernética resiliente. Organizações devem integrar essas práticas em suas políticas de segurança, promovendo uma cultura de vigilância contínua e aprimoramento constante.

Para uma compreensão mais aprofundada e acesso ao guia completo, visite o site da CISA.

Até a próxima.

You must be logged in to post a comment.