O Nmap é bastante conhecido por mapear redes e identificar portas abertas/fechadas (veja neste post), mas não...

O Nmap é uma ferramenta de código aberto que é amplamente utilizada para descobrir hosts e serviços...

A Cisco, com o programa CiberEducação Cisco Brasil (edição 25 Anos NetAcad), pretende formar até 1500 profissionais....

O NIC.br – Núcleo de Informação e Coordenação do Ponto BR, está disponibilizando gratuitamente o curso CCNAv7,...

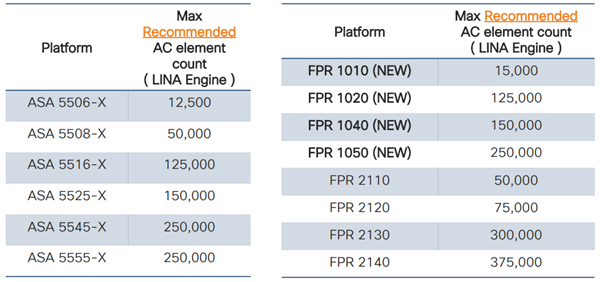

Quantas regras tenho no meu firewall? Quantas regras meu firewall suporta? Vez ou outra recebo essas perguntas,...

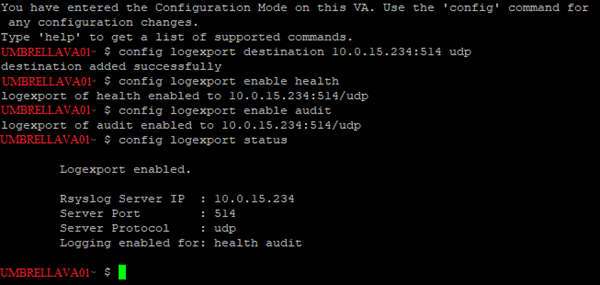

Na implantação do Cisco Umbrella podemos ter o Virtual Appliance, conhecido como VA. Este componente é um...