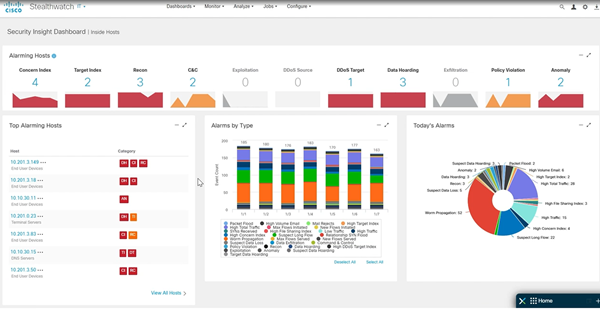

Falamos um pouco do Cisco Secure Network Analytics (Stealthwatch) neste post, e agora vamos mostrar como fazer...

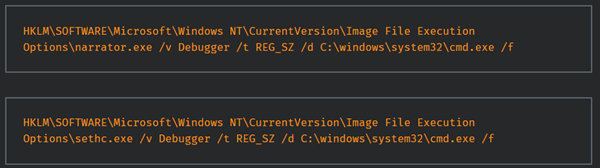

Nem mesmo uma gigante como a Cisco está livre de ataques atualmente. Para não criar suspense, basicamente...

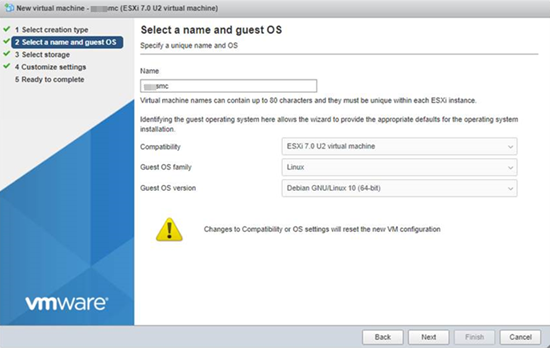

O Cisco Secure Network Analytics, anteriormente conhecido com Cisco Stealthwatch, é uma ferramenta para análise e visibilidade...

Nos roteadores Cisco podemos gerar certificados auto-assinados, mas também podemos instalar certificados de outras entidades certificadoras, o...

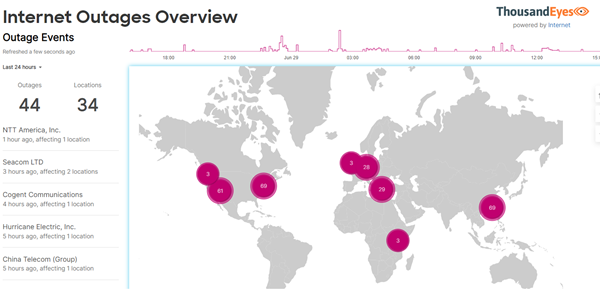

No fim de Fevereiro foi disponibilizada uma nova tela na dashboard Meraki: Internet Outages. Esta funcionalidade, que...

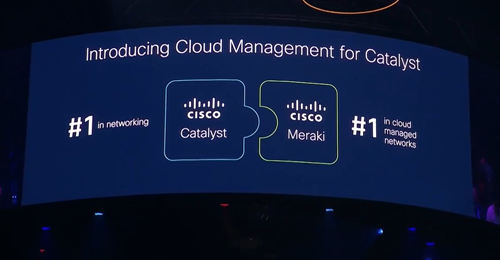

A Cisco anunciou oficialmente ontem, no Cisco Live que está acontecendo em Las Vegas, que será possível...