IP Spoofing é uma técnica que consiste em mascarar o IP de origem real por um outro IP e é um dos primeiros passos para uma série de ataques como man-in-the-middle, routing redirect, blind spoofing e SYN flood, entre outros.

Para prevenir o spoofing, e consequentemente evitar ataques, de fora da rede, é necessário criar uma access-list no roteador que está conectado a Internet (Ingress Filtering). Inclusive existem algumas RFCs que tratam do assunto, em especial RFC 3330 (endereçamento de uso específico), RFC 1918 (endereçamento privado) e RFC 2827 (Filtro de entrada na rede)

Basicamente como “melhores práticas” temos que nunca um IP privado, de uso específico ou seu próprio IP, deve ser aceito como tráfego inbound na interface outside de um roteador conectado a Internet.

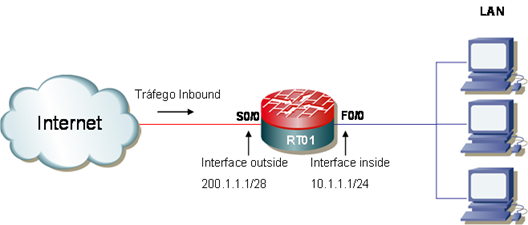

Assim, tendo como exemplo a topologia abaixo, a ACL anti-spoofing (Ingress Filtering) deve ser aplicada na interface s0/0 no sentido inbound.

ACL anti-spoofing para o cenário acima:

RT01#conf t

RT01(config)#! RFC 3330

RT01(config)#access-list 110 deny ip host 0.0.0.0 any

RT01(config)#access-list 110 deny ip 127.0.0.0 0.255.255.255 any

RT01(config)#access-list 110 deny ip 192.0.2.0 0.0.0.255 any

RT01(config)#access-list 110 deny ip 224.0.0.0 31.255.255.255 any

RT01(config)#! RFC 1918

RT01(config)#access-list 110 deny ip 10.0.0.0 0.255.255.255 any

RT01(config)#access-list 110 deny ip 172.16.0.0 0.15.255.255 any

RT01(config)#access-list 110 deny ip 192.168.0.0 0.0.255.255 any

RT01(config)#! Seu próprio IP público

RT01(config)#access-list 110 deny ip 200.1.1.1 0.0.0.15 any

RT01(config)#! Permite os demais IPs

RT01(config)#access-list 110 permit ip any any

RT01(config)#int s0/0

RtBrainwork01(config-if)#! aplique a ACL no sentido inbound

RtBrainwork01(config-if)#ip access-group 110 in

RtBrainwork01(config-if)#end

RT01#wr

Ainda no combate ao spoofing é indicado que seja criada uma ACL para a interface inside do roteador, também no sentido inbound. Essa ACL, conhecida como Egress Filtering, deve permitir que apenas os pacotes com IP de origem da rede interna passem pelo roteador.

Até a próxima.