Antes de mais nada um disclamer:

A Fortinet, sem dúvida, tem ótimos produtos — não à toa é líder de mercado em firewalls no Brasil.

A popularidade do FortiGate também é fácil de entender: interface simples e intuitiva, recursos acessíveis a poucos cliques, excelente responsividade e todos os principais recursos que se espera de um NGFW.

No entanto, algo me incomoda há algum tempo: a forma como os firewalls FortiGate são posicionados em comparações com outros fabricantes. E é sobre isso que quero falar aqui.

Cenário de Exemplo

Imagine um ambiente com 300 a 500 usuários, utilizando entre 5 e 10 VLANs (usuários, servidores, DMZ etc.), e dois links de internet de 300 Mbps.

Após analisar o tráfego entre VLANs, o acesso à internet, o número de sessões simultâneas, tamanho médio dos pacotes e outros fatores (o que nem sempre é simples — dimensionar um firewall pode ser bastante complexo), chegamos à conclusão de que o ambiente exige um NGFW com pelo menos 4 Gbps de throughput e 1.5 Gbps de capacidade de descriptografia TLS.

Opções para este nosso cenário:

Ao montar uma tabela com modelos que atendem esses requisitos, uma conclusão parece inevitável: O FortiGate entrega mais com menos — e ainda por um custo menor.

Seria a escolha óbvia, certo?

Mas… será que a Fortinet descobriu o Santo Graal da computação? Como eles conseguem entregar mais desempenho com menos hardware?

O Erro na Comparação

Essa impressão equivocada vem de um detalhe crucial:

A coluna “TLS Decryption” da tabela, no caso da Fortinet, está usando um número que NÃO representa de fato a descriptografia do tráfego.

Entendendo a Inspeção TLS

NGFWs com suporte a TLS Decryption atuam como man-in-the-middle, interceptando conexões criptografadas (TLS/SSL), descriptografando o tráfego, inspecionando o conteúdo em camada 7 (aplicação), e recriptografando os dados antes de enviá-los ao destino. Isso permite aplicar políticas de segurança, identificar ameaças, bloquear malwares, filtrar URLs, entre outros controles.

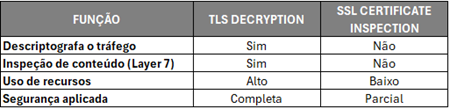

Na Fortinet, o que aparece como “SSL Certificate Inspection” não faz essa função.

O que é “SSL Certificate Inspection” da Fortinet?

Esse modo realiza apenas a verificação do certificado do servidor — sem descriptografar o payload.

Ele valida emissor, cadeia de confiança, validade e domínio (SNI). Com isso, é possível bloquear conexões com certificados inválidos ou não confiáveis, e até aplicar regras de URL Filtering. Mas não há inspeção do conteúdo trafegado.

A Fortinet suporta TLS Decryption?

Sim, é possível configurar o FortiGate para fazer inspeção completa do tráfego com TLS Decryption.

Contudo — como você já deve imaginar — isso tem grande impacto na performance.

A Fortinet não divulga publicamente essa capacidade em seus materiais técnicos. E embora medir esse número com precisão seja difícil (inclusive para outros fabricantes), muitos deles pelo menos informam valores aproximados e condições de teste, o que ajuda numa comparação justa.

Um dado concreto

A empresa Miercom, especializada em testes independentes, publicou um relatório encomendado pela própria Fortinet, que mostra o desempenho do FortiGate 200F com TLS 1.2 Inspection habilitado:

290 Mbps com payload de 16 KB — tamanho bem distante do que encontramos na prática (para não dizer irreal).

Com pacotes mais próximos da realidade (entre 400 e 700 Bytes), esse throughput provavelmente não passaria de 200 Mbps.

Comparações injustas

Para deixar claro: nunca vi a Fortinet afirmar que SSL Certificate Inspection é o mesmo que TLS Decryption.

Mas já participei de várias concorrências onde o número apresentado no campo “TLS Decryption” era, na verdade, referente ao modo de inspeção de certificado — e foi aceito como se fosse equivalente.

É aí que o FortiGate “fica mais barato”: a comparação está incorreta.

Se você não vai usar inspeção TLS, tudo bem comparar usando o throughput padrão (NGFW ou IPS). Mas, se precisa da função, por que exigir dos concorrentes um desempenho em TLS Decryption equivalente ao que o FortiGate entrega em Certificate Inspection?

Falta de conhecimento? Falha no processo de concorrência? Pressa na escolha?

Um caso atípico

Esse tipo de comparação mal feita é mais comum do que parece.

Todos nós conhecemos o ditado: “Quando a esmola é demais, o santo desconfia.” Se visse um anúncio vendendo um iPhone novo por R$ 2.000,00, você não acreditaria. Mas, por algum motivo, esse senso crítico não se aplica quando o assunto é firewall.

Não existe mágica. Equipamentos com menos poder de processamento entregam menos desempenho.

Mesmo com otimizações específicas de hardware/software, não há saltos milagrosos.

Conclusão

A Fortinet oferece bons firewalls, sem dúvida.

Mas é importante entender como cada recurso funciona e fazer um dimensionamento adequado para o seu ambiente.

Se você precisa de 1,5 Gbps de throughput com inspeção TLS, não se impressione com um equipamento que promete 10 Gbps de “NGFW throughput” — esse número pode não refletir a realidade da função crítica que você pretende usar.

Compare os números certos para as funções certas.

Se o que você precisa é apenas a inspeção de certificados, use o número correspondente.

Se não encontrar essa informação nos outros fabricantes, considere o valor de NGFW/IPS+AVC, que já embute as inspeções comuns sem grande impacto de performance.

Comparando corretamente, você fará uma boa compra — qualquer que seja a marca — e evitará dores de cabeça no futuro.

Até a próxima.

Atualização: No teste usaram 16K de payload, e no texto anteriormente estava como “pacote”.