A Cisco publica periodicamente Field Notices (FNs) para alertar sobre falhas relevantes que afetam seus produtos — excluindo vulnerabilidades de segurança, que seguem outro canal. Essas notificações normalmente indicam a necessidade de ações como atualizações de software, substituição de hardware ou mudanças na configuração.

Entre janeiro e junho de 2025, foram emitidos FNs cobrindo categorias como roteadores, switches, módulos, servidores, segurança e gerenciamento em nuvem. Neste post, destacamos os principais pontos agrupados por áreas críticas, explicando os impactos e ações recomendadas.

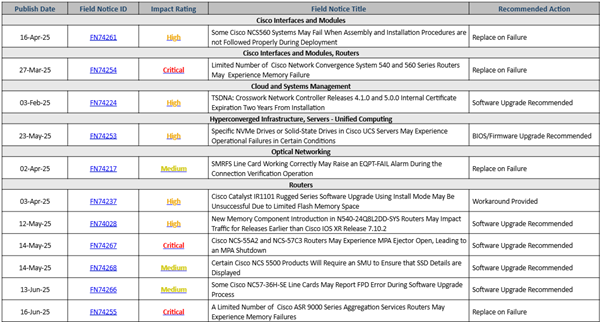

Roteadores, módulos e falhas críticas de hardware

Roteadores da série NCS, ASR e IR1101 estiveram entre os mais impactados no primeiro semestre. Três Field Notices classificados como críticos chamaram atenção:

-

FN74254 (27/03): relata falhas de memória em modelos NCS 540 e 560, com recomendação de substituição imediata em caso de falha.

-

FN74267 (14/05): indica risco de desligamento nos NCS-55A2 e NCS-57C3 devido à abertura do MPA ejector.

-

FN74255 (16/06): aponta falhas de memória em unidades da série ASR 9000, também exigindo substituição quando afetadas.

Além disso, a FN74261 destaca que erros na montagem dos NCS560 podem causar falhas durante a implantação — uma situação que, embora previsível, pode gerar problemas operacionais sérios.

Routers Catalyst IR1101, por sua vez, apresentaram falhas de upgrade por limitações de espaço na memória flash (FN74237), exigindo a aplicação de um workaround descrito pela Cisco.

Vale ressaltar que em alguns casos os problemas só se manifestam sob determinadas condições, como no caso dos UCS Servers com SSDs específicos (FN74253). Por isso, é fundamental verificar se seu ambiente possui os modelos afetados.

Segurança e certificados: foco em ISE, Firepower e Talos

Na área de segurança, a Cisco emitiu cinco Field Notices críticos, quase todos relacionados ao Cisco Identity Services Engine (ISE) e à família Firepower.

-

O FN74227 (08/01) alerta que alterações no Microsoft Intune podem impedir autenticação no ISE. A Cisco recomenda atualização do software para manter a compatibilidade.

-

Em maio e junho, duas falhas (FN74272 e FN74284) chamaram atenção por impactarem a renovação automática do certificado Talos Root, essencial para o funcionamento seguro de serviços Firepower.

Outros dois avisos (FN74199 e FN74283) envolvem falhas de memória em dispositivos Firepower 2100 e falhas de upgrade no Secure Workload. Ambos exigem atualização imediata de software ou hardware.

Um caso específico (FN74259) sobre o Cisco ISE envolve alarmes incorretos de expiração de certificados Baltimore CyberTrust Root — nesse caso, uma simples reconfiguração pode resolver.

Portanto, profissionais de segurança devem revisar cuidadosamente suas versões do ISE, Firepower e Secure Workload, garantindo que estejam atualizadas e alinhadas com as recomendações da Cisco.

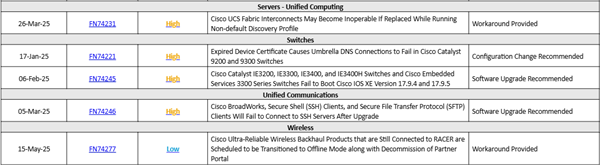

Switches, UCS e comunicação unificada: atenção à estabilidade operacional

No segmento de switches, o destaque vai para o Catalyst 9200 e 9300, que apresentaram falhas de conexão com DNS da Umbrella devido à expiração de certificados (FN74221). A solução está na alteração da configuração.

Outro alerta importante vem do FN74245, que afeta diversas séries industriais como IE3200, IE3300, IE3400. Essas versões não conseguem inicializar corretamente com as versões 17.9.4 e 17.9.5 do IOS XE, o que exige atualização para uma versão suportada.

Servidores UCS e Fabric Interconnects também tiveram problemas operacionais reportados. O FN74231 mostra que o uso de perfis de descoberta não padrão pode tornar o equipamento inoperante durante substituições — um cenário grave em ambientes críticos. A Cisco oferece workaround para mitigar o impacto.

Por fim, em comunicação unificada, o FN74246 revela que clientes BroadWorks podem falhar ao se conectar via SSH ou SFTP após uma atualização. A recomendação é realizar uma atualização que restaure a funcionalidade esperada.

Conclusão

A primeira metade de 2025 trouxe uma quantidade significativa de Field Notices relevantes, cobrindo desde problemas de fabricação até falhas de software que comprometem funções essenciais.

Se você é responsável por ambientes Cisco, é fundamental manter-se atualizado com as notificações, pois muitos problemas exigem ações imediatas. Além disso, considerar práticas proativas como a automação de alertas internos para novos FNs pode evitar indisponibilidades e falhas operacionais.

Recomendamos que os profissionais de infraestrutura e segurança revisem cada Field Notice aplicável aos seus equipamentos. Uma única falha de memória ou problema de certificado pode comprometer todo o ambiente de produção.

Para a lista completa e atualizada de Field Notices, acesse a página oficial da Cisco.