Configurar uma VPN site-to-site IPsec de forma segura exige o uso de protocolos e práticas que minimizem vulnerabilidades e garantam a proteção dos dados. Duas instituições de referência, a NSA (National Security Agency) e o NIST (National Institute of Standards and Technology), fornecem diretrizes detalhadas para configurações de VPNs IPsec.

Vamos comparar as recomendações da NSA (baseadas no documento de 2020) e do NIST (conforme o guia NIST SP 800-77 Revision 1, de 2020), destacando os protocolos e configurações sugeridos para IKE e IPsec.

Por que Seguir as Diretrizes da NSA e do NIST?

A NSA e o NIST são autoridades em segurança cibernética, e suas recomendações são amplamente adotadas por organizações que buscam proteger comunicações sensíveis. A NSA foca em configurações que atendam a requisitos de segurança nacional (EUA), enquanto o NIST oferece diretrizes mais amplas, alinhadas com padrões comerciais e governamentais. Ambas enfatizam a importância de usar algoritmos criptográficos modernos, desativar protocolos obsoletos e adotar boas práticas para reduzir a superfície de ataque.

Comparando as Recomendações

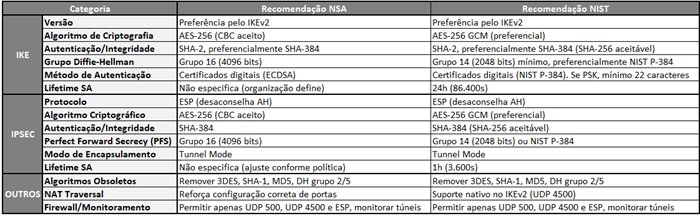

Abaixo, detalhamos as recomendações de cada instituição para os principais parâmetros de configuração de uma VPN site-to-site IPsec, cobrindo o IKE (responsável pela negociação de chaves) e o IPec (responsável pela proteção do tráfego de dados). Depois, apresentamos uma tabela resumida.

IKE (Internet Key Exchange)

-

Versão do IKE: A NSA e o NIST recomendam o uso do IKEv2, que é mais eficiente e seguro que o IKEv1, com suporte nativo a NAT Traversal e rekeying robusto. -

Algoritmo de Criptografia: Ambas as instituições sugerem o uso de AES-256, mas o NIST especifica o modo GCM (Galois/Counter Mode) como preferencial por sua eficiência e segurança integrada. A NSA aceita o modo CBC (Cipher Block Chaining) como alternativa.

-

Algoritmo de Autenticação/Integridade: Tanto a NSA quanto o NIST recomendam a família SHA-2, com preferência por SHA-384. O NIST também aceita SHA-256 como uma alternativa viável.

-

Grupo Diffie-Hellman (DH): A NSA recomenda o Grupo 16 (4096 bits) para maior segurança. O NIST sugere o Grupo 14 (2048 bits) como mínimo, mas incentiva o uso de curvas elípticas como NIST P-384 para maior eficiência.

-

Método de Autenticação: Ambas as instituições preferem certificados digitais, com a NSA sugerindo algoritmos como ECDSA e o NIST especificando curvas NIST P-384. Se chaves pré-compartilhadas (PSK) forem usadas, devem ser longas e complexas (mínimo de 22 caracteres, segundo o NIST).

-

Lifetime do SA: O NIST recomenda um lifetime de 24 horas (86.400 segundos) para o IKE SA, enquanto a NSA não especifica um valor, deixando isso a critério da organização.

IPsec

-

Protocolo de Segurança: A NSA e o NIST recomendam o uso de ESP (Encapsulating Security Payload), que oferece criptografia e autenticação. Ambas desaconselham o AH (Authentication Header), pois ele não fornece criptografia.

-

Algoritmo de Criptografia: Assim como no IKE, ambas sugerem AES-256. O NIST prefere o modo GCM, enquanto a NSA aceita CBC como alternativa.

-

Algoritmo de Autenticação/Integridade: Ambas recomendam SHA-384, com o NIST aceitando SHA-256 como alternativa.

-

Perfect Forward Secrecy (PFS): As duas instituições sugerem habilitar o PFS, com a NSA recomendando o Grupo 16 (4096 bits) e o NIST sugerindo o Grupo 14 (2048 bits) ou curvas elípticas como NIST P-384.

-

Modo de Encapsulamento: Para VPNs site-to-site, ambas recomendam o Tunnel Mode, que encapsula todo o pacote IP.

-

Lifetime do SA: O NIST sugere um lifetime de 1 hora (3.600 segundos) para o IPsec SA, enquanto a NSA não especifica, recomendando ajustes conforme a política de segurança.

Boas Práticas Gerais

-

Desativar Algoritmos Obsoletos: Ambas as instituições enfatizam a remoção de algoritmos fracos, como 3DES, SHA-1, MD5 e grupos DH menores (ex.: Grupo 2 ou 5).

-

NAT Traversal (NAT-T): O NIST destaca que o IKEv2 suporta NAT-T nativamente (UDP 4500), e a NSA reforça a necessidade de configurar portas corretamente em cenários com NAT.

-

Firewall e Monitoramento: Ambas recomendam permitir apenas o tráfego necessário (portas UDP 500, UDP 4500 e protocolo ESP) e monitorar os túneis para detectar falhas ou ataques.

Considerações Finais

As recomendações da NSA e do NIST compartilham o mesmo objetivo: garantir a segurança de VPNs site-to-site IPsec por meio de criptografia forte e configurações robustas. A NSA adota uma abordagem mais conservadora, priorizando grupos DH maiores (como o Grupo 16), enquanto o NIST oferece maior flexibilidade, incentivando o uso de curvas elípticas e o modo GCM para AES. Ambas concordam na desativação de algoritmos obsoletos e na preferência por IKEv2 e ESP.

Ao configurar sua VPN, avalie as capacidades dos seus dispositivos e escolha os parâmetros que atendam às suas necessidades de segurança, considerando essas diretrizes como base. Proteger sua rede é essencial – siga as melhores práticas e mantenha-se atualizado com os padrões criptográficos mais recentes!

Gostou do post? Deixe seu comentário e compartilhe com quem precisa fortalecer a segurança de VPNs!

Até a próxima.