Certificados digitais raramente são um tema simples. Existem diferentes tipos de certificados para finalidades específicas, e todo o processo de criação, emissão e gerenciamento pode ser bastante complexo. Em ambientes que utilizam controle de acesso à rede (NAC) ou VPN, por exemplo, é comum adotar certificados de usuário e/ou de computador para autenticação.

O Cisco ISE pode atuar como Autoridade Certificadora (CA), emitindo certificados para dispositivos BYOD. Já no caso de dispositivos corporativos, é prática comum delegar essa função ao Active Directory Certificate Authority (AD CA), pois a integração nativa entre Domain Controller e AD CA facilita a emissão e gestão dos certificados.

Neste artigo, vamos explorar como criar e configurar um template de certificado de computador, usando AD CA Microsoft, fundamental para autenticação de computadores na rede. O conteúdo tem como base práticas recomendadas descritas em laboratórios e projetos reais.

A Importância dos Certificados de Computador

Certificados digitais são mais do que simples chaves de autenticação. Eles asseguram que apenas dispositivos/usuários confiáveis consigam se conectar à rede.

No contexto de 802.1X, certificados de computador podem validar credenciais contra o seu servidor de autenticação (AD, neste caso), permitindo acesso seguro e garantindo que o dispositivo é membro do domínio.

Criando o Template de Certificado de Computador

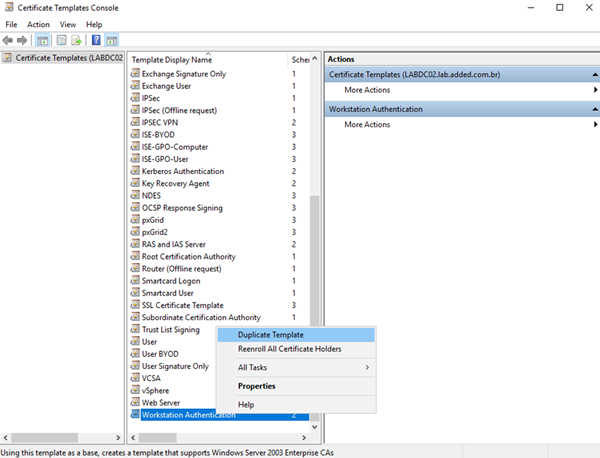

Para ambientes que utilizam Microsoft CA, o primeiro passo é duplicar o template existente chamado Workstation Authentication. Em seguida, ajustes específicos garantem que o certificado seja adequado para integração com o ISE.

1) Abra a entidade certificadora Microsoft, e clique em Certificate Templates com o botão direito, e selecione Manage.

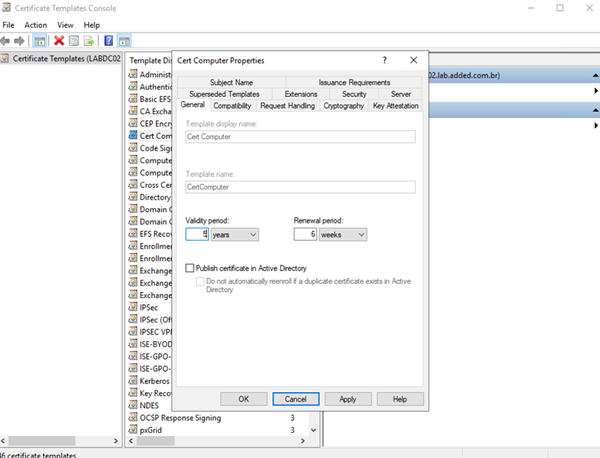

2) Na console de templates, encontre o template chamado Workstation Authentication, e com o botão direito selecione Duplicate Template.

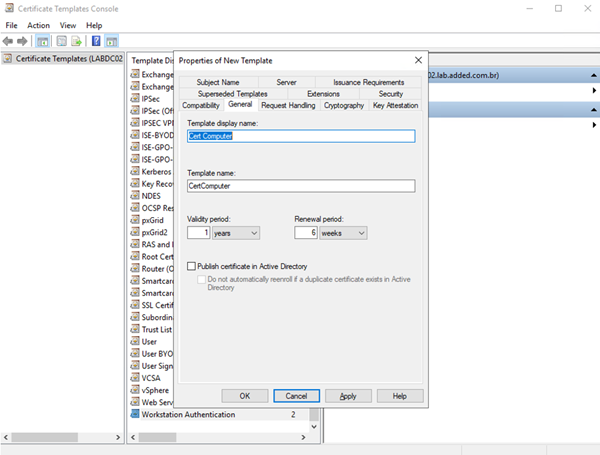

3) Na aba General escolha um nome para o novo template. Neste exemplo estamos usando Cert Computer. Falaremos sobre a validade no fim do post.

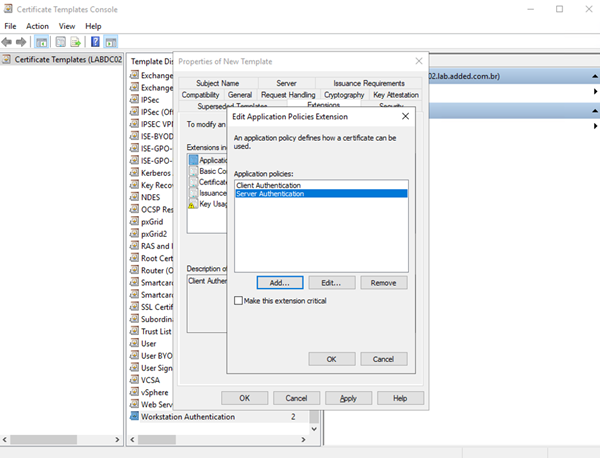

4) Clique na aba Extension e inclua a política Server Authentication, garantido que o certificado possa autenticar dispositivos na rede.

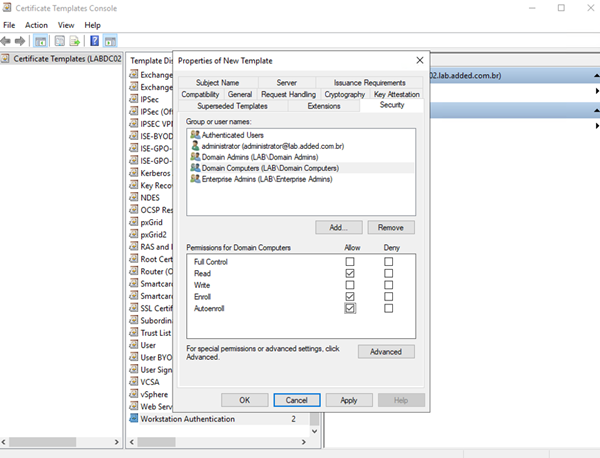

5) Na aba Security, conceda permissões de Read, Enroll e Autoenroll ao grupo Domain Computers. Assim, a emissão e renovação pode ocorrer de forma automática via Group Policy (NECESSÁRIO criada uma GPO para isto).

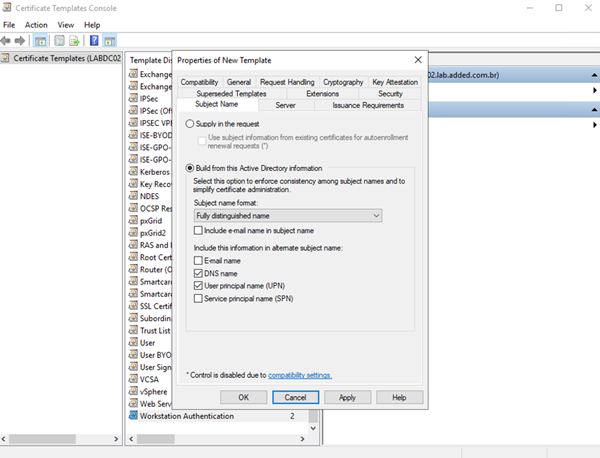

6) E para finalizar o novo template, habilite a opção User Principal Name (UPN) e selecione o Subject Name Format como Fully Distinguished Name.

Esses ajustes permitem o uso de GPO, simplificando o processo de distribuição dos certificados e eliminam a necessidade de intervenção manual. Portanto, em larga escala, as políticas de autoenrollment se tornam fundamentais para reduzir erros e manter a consistência da segurança.

Já os itens UPN e Fully distinguished name permitirão identificarmos o computador que fez a autenticação pelo hostname.

Publicação do Template

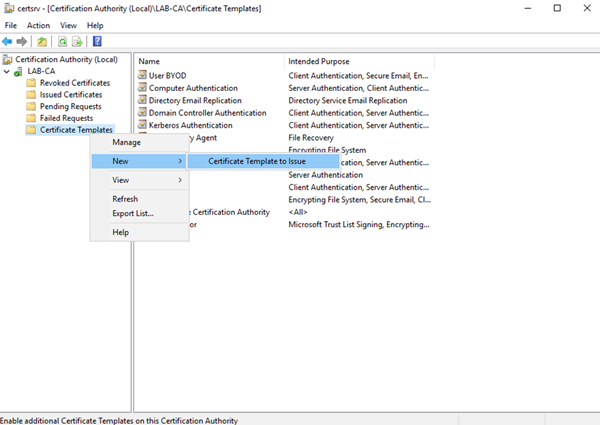

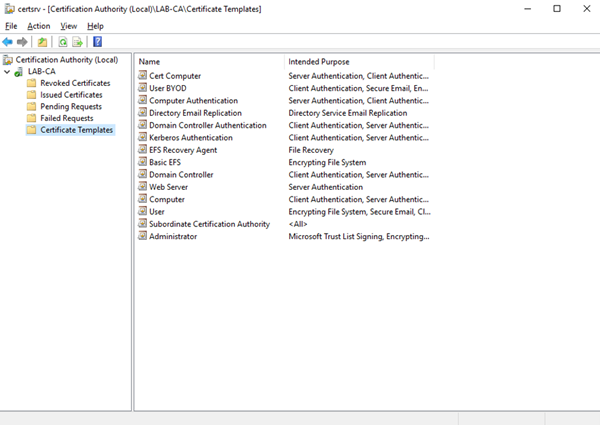

Após criar e configurar o template, o próximo passo é publicá-lo na Certification Authority.

1) Abra a janela da CA, e com o botão direito em Certificate Templates, selecione New > Certificate Tempalte to issue.

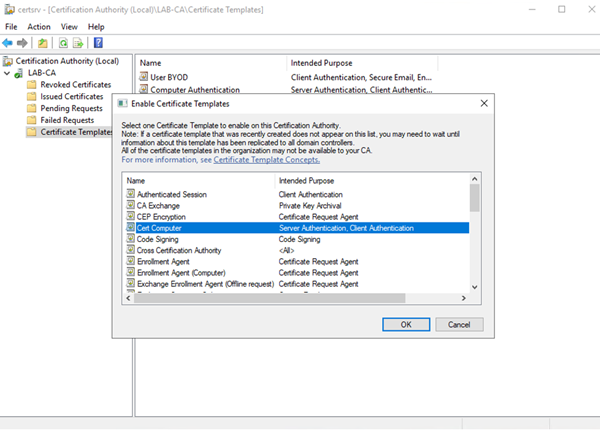

2) Marque o template Cert Computer e clique Ok. Com isso, o template estará disponível para emissão dentro do domínio.

3) Neste ponto você deve ver o template disponível na sua Entidade Certificadora.

Validade do Certificado

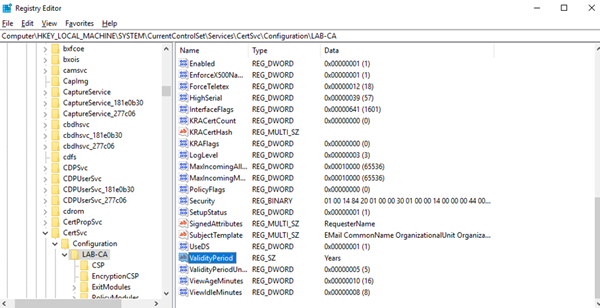

Quando estamos configurando o template, podemos mudar a validade do certificado.

No entanto, além desta alteração no template, pode ser necessário mudar também um chave de registro na Entidade Certificadora.

Para isso acesso o Registry Editor, e na chave HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\CertSvc\Configuration\<CAName>, mude o ValidityPeriod e ValidityPeriodUnits, e então reinicie o serviço.

Conclusão

A configuração correta de templates de certificado de computador garante autenticação forte, validação do dispositivo no domínio e segurança escalável em ambientes corporativos. Ao adotar essas práticas no Active Directory Certificate Authority, equipes de TI e segurança conseguem padronizar processos e fortalecer a postura de defesa da rede.

Como vimos, a integração de certificados vai muito além da autenticação básica. Ela representa um elo essencial para comunicação segura entre sistemas e mitigação de incidentes de segurança.