Pesquisadores da Trend Research estão investigando uma campanha agressiva de malware batizada de Water Saci, cuja principal arma é o WhatsApp. O código malicioso, identificado como SORVEPOTEL, se espalha rapidamente entre usuários de Windows explorando a confiança nas mensagens e a integração com o WhatsApp Web.

Diferente de ataques tradicionais voltados ao roubo direto de dados, essa campanha foca na propagação em massa e na infiltração automatizada dentro de ambientes corporativos. Segundo a Trend, o Brasil concentra 457 dos 477 casos detectados até o momento, tornando-se o principal alvo da operação.

Como o ataque começa: phishing via WhatsApp e e-mail

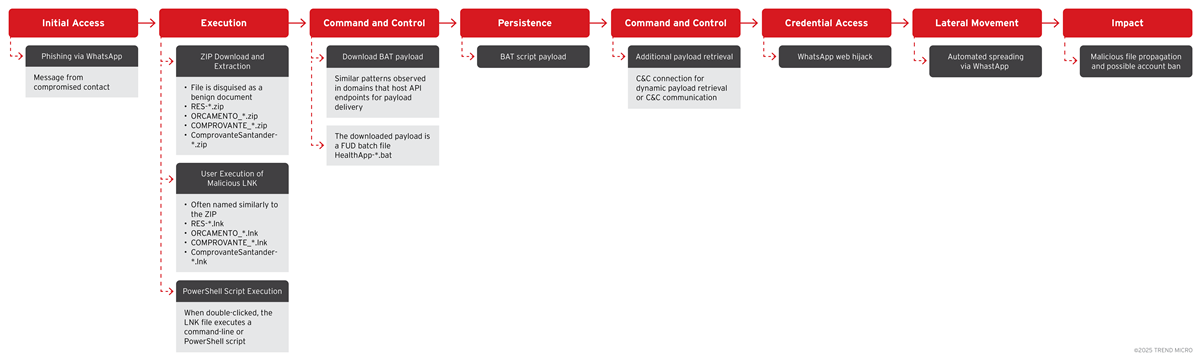

O ciclo de infecção do SORVEPOTEL começa com uma mensagem de phishing enviada via WhatsApp por um contato comprometido — normalmente um colega ou amigo. O texto, em português, incentiva o destinatário a “baixar o ZIP no PC e abrir”. O anexo costuma ter nomes como ORCAMENTO_114418.zip ou RES-20250930_112057.zip, disfarçando-se como orçamentos, comprovantes ou recibos.

Além do WhatsApp, os pesquisadores observaram envios via e-mail, com assuntos como “Comprovante Santander” ou “Extrato”, contendo anexos ZIP maliciosos. Assim que o usuário extrai o arquivo, encontra um atalho (.LNK) que executa comandos PowerShell para baixar e executar o payload principal diretamente na memória — uma técnica que dificulta a detecção por antivírus.

Esses scripts se conectam a domínios controlados pelos atacantes, como sorvetenoopote[.]com e etenopote[.]com, e usam funções como Invoke-Expression e Base64 encoding para ocultar suas ações. Uma vez ativo, o malware se replica automaticamente via WhatsApp Web, enviando mensagens maliciosas para todos os contatos da vítima — até causar o banimento da conta por spam excessivo.

Persistência e comunicação com servidores de comando

O SORVEPOTEL estabelece persistência copiando scripts maliciosos para a pasta de inicialização do Windows, garantindo execução a cada reinicialização. A comunicação com os servidores de comando e controle (C&C) é feita por meio de conexões HTTPS usando Net.

WebClient, com cabeçalhos personalizados que incluem hashes HMAC e timestamps.

Essas medidas dificultam o bloqueio de tráfego e permitem ao malware receber instruções em tempo real, como baixar novos módulos, injetar código em processos legítimos (powershell_ise.exe) e espionar atividades bancárias.

A carga útil principal é um conjunto de scripts PowerShell e DLLs .NET que refletem o próximo estágio da infecção — os trojans Maverick.StageTwo e Maverick.Agent. Eles monitoram o comportamento do usuário, buscam páginas de bancos brasileiros e executam código malicioso quando detectam sites como Bradesco, Itaú, Caixa e Banco do Brasil.

Engenharia social e espionagem bancária direcionada

A sofisticação do ataque fica evidente nos mecanismos de sobreposição de janelas (overlays). Quando o usuário acessa o site de um banco, o malware cria telas falsas de atualização do sistema ou formulários de autenticação sobre a página legítima. Essas telas interceptam senhas, tokens e códigos QR de autenticação sem que o usuário perceba.

Além disso, o Maverick.Agent identifica se o sistema está localizado no Brasil por meio de fatores como fuso horário, idioma e formato de data, evitando execução fora da região-alvo — uma tática de evasão usada para reduzir detecções globais e dificultar análises automáticas.

Depois de validado, o malware envia informações detalhadas do sistema (como versão do Windows, arquitetura, endereço MAC e número de monitores) para o servidor remoto adoblesecuryt[.]com. Esse backdoor também é capaz de:

-

Capturar telas e pressionamentos de teclado;

-

Exibir janelas falsas para roubo de credenciais;

-

Trancar o acesso do usuário com mensagens fraudulentas;

-

Controlar janelas e processos ativos remotamente.

-

Essas funcionalidades transformam o SORVEPOTEL em um trojan bancário completo, combinando espionagem, controle remoto e manipulação visual avançada.

-

Impacto no Brasil e lições para empresas

De acordo com a Trend, setores público e governamental são os mais afetados, seguidos por indústrias, tecnologia, educação e construção. O foco em contas corporativas e o uso do WhatsApp Web indicam uma tendência clara: atacar ambientes empresariais via BYOD (Bring Your Own Device).

Muitos funcionários usam o WhatsApp em computadores corporativos, o que cria uma ponte entre dispositivos pessoais e a rede da empresa. Os criminosos exploram exatamente esse elo, fugindo dos controles tradicionais de segurança — como gateways de e-mail e proxies web.

-

Reavaliem o uso de aplicativos de mensagens em ambientes corporativos.

-

Reforcem políticas de BYOD, limitando o acesso a sistemas corporativos a dispositivos gerenciados.

-

Eduquem usuários sobre phishing e engenharia social, enfatizando o risco de abrir anexos ZIP suspeitos.

-

Monitorem comunicações não convencionais, como WhatsApp Web, que podem escapar da visibilidade dos SIEMs e EDRs.

Conclusão

O caso Water Saci mostra como a combinação de engenharia social, automação e integração com apps populares pode derrubar barreiras de segurança tradicionais. Ao abusar da confiança e da conectividade do WhatsApp, o SORVEPOTEL inaugura uma nova fase de infecções rápidas e direcionadas.

Empresas devem responder com educação contínua, políticas claras de uso de ferramentas pessoais e monitoramento inteligente de tráfego. Afinal, a linha entre o que é pessoal e corporativo está cada vez mais tênue — e os atacantes sabem exatamente como explorá-la.