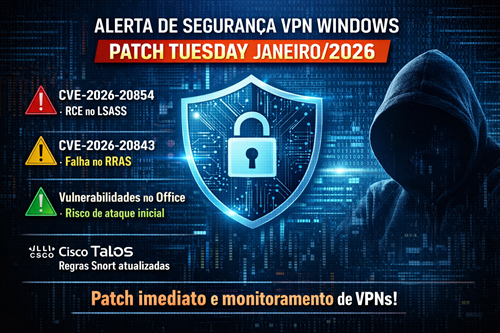

A Microsoft publicou o pacote de atualizações de segurança de janeiro de 2026, corrigindo 112 vulnerabilidades distribuídas em diversos produtos. Entre elas, oito receberam classificação crítica, enquanto ao menos uma falha classificada como importante já aparece explorada ativamente. Para ambientes corporativos, portanto, o impacto vai além de estações de trabalho isoladas e atinge diretamente serviços expostos, como VPNs baseadas em Windows, servidores de acesso remoto e componentes centrais do sistema operacional.

Para clientes que dependem de VPNs Microsoft, seja via RRAS ou integrações com Active Directory, este Patch Tuesday merece atenção especial. Além disso, algumas vulnerabilidades permitem execução remota de código (RCE) ou elevação de privilégio (EoP), o que amplia o risco de comprometimento completo da infraestrutura.

Visão geral das vulnerabilidades críticas

Das oito vulnerabilidades críticas divulgadas, seis permitem execução remota de código em serviços e aplicações amplamente utilizadas. Entre os alvos estão o LSASS, o Microsoft Word, o Excel e componentes do Microsoft Office. As outras duas falhas críticas envolvem elevação de privilégio em componentes gráficos do Windows e no Virtualization-Based Security (VBS) Enclave.

Esse cenário preocupa porque, em muitos ambientes, servidores VPN e jump servers executam exatamente esses componentes. Além disso, ataques bem-sucedidos contra LSASS ou serviços de autenticação podem resultar em movimentação lateral, roubo de credenciais e persistência prolongada. Portanto, mesmo falhas classificadas como “menos prováveis de exploração” não devem ser subestimadas.

Entre os destaques, a Microsoft confirmou exploração ativa da CVE-2026-20805, uma falha de divulgação de informações no Desktop Window Manager. Embora não seja classificada como crítica, ela já demonstra interesse real de atacantes. Isso reforça que cadeias de ataque podem combinar vulnerabilidades “importantes” com outras de maior impacto.

LSASS, RRAS e o impacto direto em ambientes VPN

Para clientes VPN, a vulnerabilidade mais sensível deste pacote é a CVE-2026-20854, uma falha crítica de execução remota de código no LSASS. Esse serviço gerencia autenticação e políticas de segurança no Windows. Caso um atacante explore essa vulnerabilidade com sucesso, ele pode executar código remotamente sem precisar de privilégios elevados.

Em ambientes onde servidores Windows expõem serviços de autenticação para VPN, o risco se torna imediato. Um comprometimento do LSASS pode levar ao controle total do servidor, o que afeta diretamente túneis VPN, autenticação de usuários e integração com o Active Directory. Além disso, esse tipo de falha costuma facilitar ataques de pós-exploração, como extração de hashes e tickets Kerberos.

Outro ponto relevante envolve a CVE-2026-20843, classificada como importante e considerada de exploração mais provável. Essa vulnerabilidade afeta o Windows Routing and Remote Access Service (RRAS), componente central para VPNs baseadas em Windows. Portanto, clientes que ainda utilizam RRAS para acesso remoto devem priorizar a aplicação do patch e revisar a exposição do serviço.

Somado a isso, falhas de elevação de privilégio em componentes como Windows Installer, Error Reporting Service e NTFS podem permitir que um atacante local evolua rapidamente para privilégios administrativos. Em um cenário de VPN comprometida, esse tipo de escalada acelera o impacto do incidente.

Office, engenharia social e acesso inicial

Embora pareçam menos relacionadas a VPNs, as vulnerabilidades críticas no Microsoft Word, Excel e Office continuam extremamente relevantes. Falhas como as CVE-2026-20944, CVE-2026-20952, CVE-2026-20953, CVE-2026-20955 e CVE-2026-20957 permitem execução de código a partir da abertura de arquivos maliciosos.

Na prática, esse vetor segue como um dos principais meios de acesso inicial. Um usuário remoto, conectado via VPN corporativa, pode abrir um documento malicioso e, a partir disso, oferecer ao atacante um ponto de entrada interno. Portanto, mesmo que o servidor VPN esteja atualizado, estações de trabalho vulneráveis continuam sendo um elo fraco.

Além disso, ataques bem-sucedidos em endpoints remotos tendem a contornar controles perimetrais tradicionais. Por exemplo, um atacante pode usar a sessão VPN legítima do usuário para acessar recursos internos, mascarando o tráfego malicioso como atividade normal.

Detecção, mitigação e resposta

Além da liberação dos patches, a Cisco Talos anunciou um novo conjunto de regras Snort para detectar tentativas de exploração relacionadas a essas vulnerabilidades. Essas regras ajudam a identificar ataques em estágio inicial, principalmente em redes que ainda não conseguiram aplicar todas as correções.

As regras Snort 2 incluem os identificadores 65498, 65499 e 65663 a 65676, enquanto o Snort 3 disponibiliza as regras 301344 e 301368 a 301374. Clientes que utilizam Cisco Security Firewall devem atualizar imediatamente o SRU. Já usuários do Snort open source precisam baixar o pacote de regras mais recente disponível no Snort.org.

Entretanto, detecção não substitui correção. Portanto, a recomendação principal continua sendo a aplicação imediata dos patches, especialmente em servidores VPN, controladores de domínio e sistemas expostos à internet. Além disso, vale revisar políticas de acesso remoto, restringir superfícies desnecessárias e reforçar monitoramento de autenticação.

Conclusão

O Patch Tuesday de janeiro de 2026 reforça um padrão já conhecido: vulnerabilidades em componentes centrais do Windows continuam sendo altamente relevantes para ataques contra ambientes corporativos. Para clientes VPN, o risco se concentra especialmente em falhas que afetam LSASS, RRAS e mecanismos de autenticação.

Portanto, equipes de segurança devem tratar esse pacote como prioritário. A combinação de exploração ativa, falhas críticas e serviços expostos cria um cenário propício para incidentes graves. Atualizar sistemas, revisar configurações de VPN e fortalecer a detecção são medidas essenciais para reduzir o risco operacional e proteger o acesso remoto corporativo.