A integração entre certificados digitais e 802.1x é um dos pilares para arquiteturas modernas de controle de acesso à rede. Em ambientes corporativos, o uso correto de certificate templates garante autenticação forte, comunicação segura entre sistemas e maior visibilidade contextual para decisões de segurança. Portanto, entender como estruturar e publicar certificados de usuário em uma Autoridade Certificadora Microsoft é essencial para implantações robustas de NAC – Network Access Control, em produção.

Este artigo explora o papel do certificado de usuário na autenticação de rede, e as boas práticas para criação e publicação de certificate templates em um ambiente baseado em Active Directory.

Por que certificados são críticos no Cisco ISE

Os certificados digitais cumprem um papel central em autenticação e confiança dentro do ISE. O caso mais comum envolve autenticação 802.1X, onde usuários, computadores ou ambos se autenticam por meio de certificados. Esse modelo elimina dependência exclusiva de credenciais baseadas em senha e reduz significativamente riscos como phishing e credential stuffing.

Criando um Certificate Template de Usuário na Microsoft CA

Em muitos ambientes com ISE utilizamos uma Autoridade Certificadora Microsoft integrada ao Active Directory. Esse modelo simplifica o gerenciamento e aproveita mecanismos nativos como autoenrollment via GPO.

Primeiro, abra o Certificate Templates Console. Em seguida, localize o template padrão de User, clique com o botão direito e selecione Duplicate Template. Essa abordagem preserva compatibilidade e reduz riscos de configuração inadequada.

Na aba General, defina um nome lógico e claro para o template. Por exemplo, CorpUserAuth, para facilitar identificação e administração futura. Além disso, uma nomenclatura consistente ajuda equipes grandes a evitar erros operacionais.

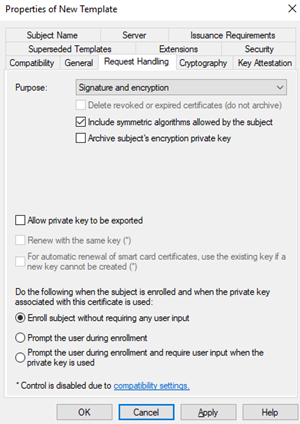

Na aba Request Handling, desmarque a opção Allow private key to be exported. Não existe justificativa de segurança para permitir exportação da chave privada em certificados de autenticação de usuário. Essa simples decisão reduz significativamente o risco de comprometimento de identidade.

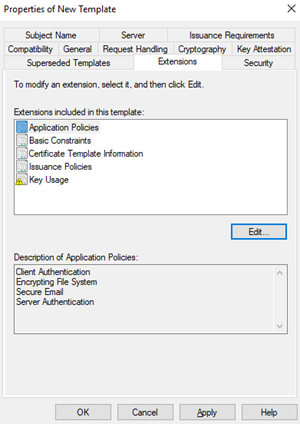

Em seguida, acesse a aba Extensions. Selecione Application Policies e clique em Edit. Adicione a política de Server Authentication. Embora possa parecer contraintuitivo em um certificado de usuário, essa configuração é necessária em alguns cenários de integração com o ISE e autenticação baseada em EAP-TLS.

Na aba Security, selecione o grupo Domain Users e habilite as permissões Read, Enroll e Autoenroll. Esse passo é fundamental para permitir que o certificado seja emitido automaticamente quando o usuário fizer logon no domínio. Portanto, sem essa configuração, o autoenrollment via GPO não funcionará corretamente.

Caso você não queira incluir endereços de e-mail no certificado, acesse a aba Subject Name e desmarque a opção relacionada a e-mail. Caso contrário, o processo de emissão pode falhar se o usuário não possuir um endereço configurado no Active Directory. Esse detalhe costuma gerar erros difíceis de diagnosticar em ambientes grandes.

Após revisar todas as configurações, clique em OK para salvar o template. Em seguida, feche o Certificate Templates Console.

Publicando o template na Autoridade Certificadora

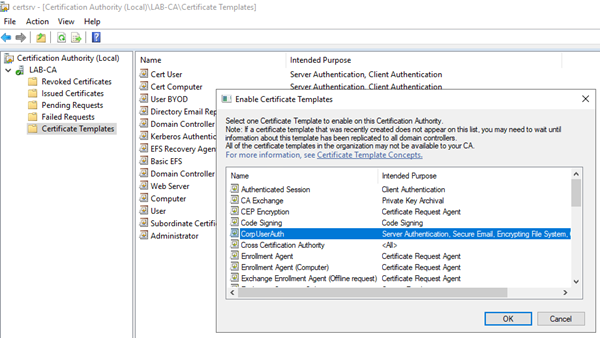

Criar o template não é suficiente. É necessário publicá-lo para que a Autoridade Certificadora possa emitir certificados com base nele. Para isso, abra o console da Certification Authority, selecione a pasta Certificate Templates, clique com o botão direito e escolha New > Certificate Template to Issue.

Na janela exibida, selecione o template recém-criado e confirme. A partir desse momento, o template passa a estar disponível para uso, podendo ser emitido e renovado automaticamente, por GPO.

Configurando a GPO para distribuição automática do certificado

Após a criação e publicação do certificate template de usuário na Autoridade Certificadora, o próximo passo consiste em automatizar a distribuição desse certificado. Em ambientes corporativos Microsoft, isso ocorre por meio de Group Policy Objects (GPO), garantindo consistência, escalabilidade e menor esforço operacional. Portanto, a configuração correta do auto-enrollment é fundamental para o sucesso da solução.

A criação da GPO é relativamente simples. Primeiro, acesse o Group Policy Management Console (GPMC) e crie uma nova GPO ou edite uma GPO existente aplicada aos usuários que devem receber o certificado. Em seguida, navegue até User Configuration > Policies > Windows Settings > Security Settings > Public Key Policies.

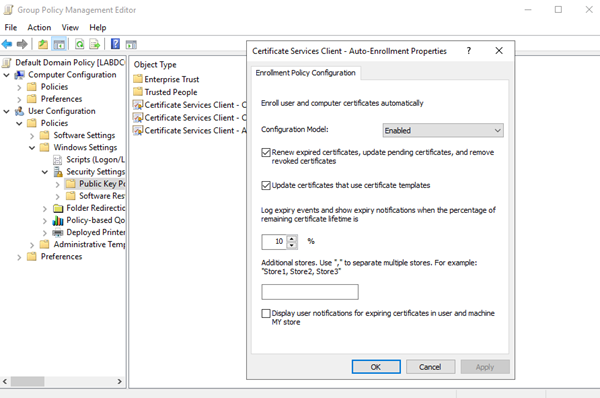

Dentro desse caminho, localize a opção Certificate Services Client – Auto-Enrollment. Clique com o botão direito e selecione Properties para iniciar a configuração.

Na janela de configuração, habilite o auto-enrollment. Além disso, marque as opções para renew expired certificates, update pending certificates e remove revoked certificates. Essas opções garantem que o ciclo de vida do certificado seja tratado automaticamente, reduzindo falhas de autenticação futuras.

Após aplicar essas configurações, vincule a GPO à OU correta (que contém contas de usuários que autenticam na rede com 802.1X) no Active Directory.

Quando o usuário fizer logon em uma estação de trabalho ingressada no domínio, o processo de auto-enrollment será executado. Como resultado, o certificado de usuário será instalado automaticamente no repositório pessoal do Windows, ficando imediatamente disponível para autenticação 802.1x.

Conclusão

Os certificados de usuário são um componente estratégico em implantações do Cisco ISE e outras soluções de NAC. Eles habilitam autenticação forte e quando bem configurados em uma Microsoft CA, oferecem escalabilidade e segurança operacional.

Ao seguir boas práticas na criação e publicação de certificate templates, as equipes reduzem riscos e aumentam a maturidade da arquitetura de segurança. Investir tempo nesse processo traz benefícios diretos para controle de acesso, visibilidade e resposta a incidentes em ambientes corporativos modernos.