O Specops Breached Password Report 2026 analisa um ano inteiro de credenciais roubadas por malware do tipo infostealer, com dados coletados entre janeiro e dezembro de 2025. O estudo examinou mais de 6 bilhões de senhas comprometidas, oferecendo uma visão concreta de como credenciais continuam sendo exploradas em larga escala. Portanto, o relatório não discute cenários hipotéticos, mas padrões reais observados em ataques ativos.

Ao longo do documento, fica claro que o problema das senhas não está apenas na criação inicial. Em vez disso, a reutilização, a previsibilidade e a exposição contínua transformam credenciais de usuário em um vetor persistente de ataque.

A dimensão do vazamento de credenciais

O relatório consolida dados provenientes da inteligência de ameaças da Outpost24, revelando a escala industrial do roubo de senhas. Durante o período analisado, mais de 6.004.274.474 senhas foram capturadas a partir de dispositivos infectados. Além disso, essas credenciais não permaneceram isoladas, pois foram agregadas e redistribuídas em grandes coleções reutilizáveis.

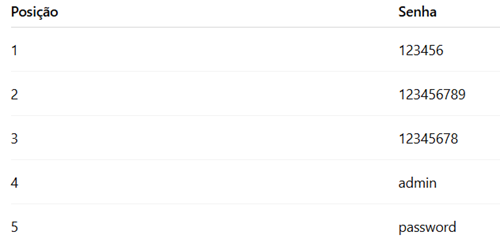

A tabela abaixo resume alguns números-chave do relatório:

Esses números demonstram que o risco associado às senhas não é pontual. Pelo contrário, ele se acumula ao longo do tempo, à medida que dados antigos e novos são combinados em grandes repositórios.

Senhas mais comuns e padrões previsíveis

Um dos achados mais consistentes do relatório é a permanência de padrões fracos. Apesar de anos de políticas de complexidade e conscientização, usuários continuam escolhendo combinações simples e amplamente reutilizadas.

Além das correspondências exatas, o relatório destaca o uso recorrente de termos base combinados com sequências numéricas simples ou símbolos previsíveis. Entre os termos mais frequentes estão admin, guest, cisco, hello e password.

Esses dados reforçam um ponto central do relatório: comprimento e complexidade não garantem segurança. Mesmo senhas que atendem aos requisitos tradicionais continuam aparecendo em grandes volumes entre as credenciais roubadas.

Infostealers e a economia das credenciais

O relatório descreve como os infostealers se tornaram o principal mecanismo de coleta de senhas. Esses malwares extraem credenciais de navegadores, clientes de e-mail, ferramentas de acesso remoto, aplicativos de mensagens, arquivos locais e até do conteúdo da área de transferência.

Em 2025, poucas famílias concentraram a maior parte da atividade observada:

Após a coleta, essas credenciais são agregadas em conjuntos estruturados conhecidos como ULPs (Username-Login-Password). Esses datasets incluem URLs e informações de contexto, o que facilita testes automatizados, revenda e reutilização contínua. Como resultado, a exposição de uma senha deixa de ser um evento isolado e passa a representar um risco permanente.

Limitações das políticas tradicionais de senha

O relatório mostra que muitas senhas comprometidas atendiam às regras clássicas de segurança, como uso de letras maiúsculas, números e caracteres especiais. Exemplos recorrentes incluem combinações como Aa@123456 e Admin@123.

Esses padrões evidenciam que usuários tendem a construir senhas para “passar na política”, não para resistir a ataques reais. Portanto, controles baseados apenas em complexidade no momento da criação não impedem que credenciais roubadas sejam reutilizadas imediatamente em ambientes corporativos.

Além disso, o relatório destaca a presença frequente de contas funcionais, de onboarding e acessos compartilhados entre as senhas mais comuns. Esse fator amplia o impacto potencial, pois essas contas costumam ter acesso a múltiplos sistemas.

Certificados, passwordless e a redução do risco

Embora o relatório seja focado em senhas, ele reconhece que muitas organizações estão adotando modelos passwordless ou autenticação resistente a phishing. Esses modelos não eliminam completamente as senhas, mas reduzem drasticamente sua exposição operacional.

A adoção de autenticação baseada em certificados, MFA forte ou mecanismos passwordless oferece benefícios claros frente aos cenários observados no relatório:

-

Senhas roubadas perdem valor quando não são suficientes para autenticação

-

Ataques baseados em reutilização de credenciais tornam-se menos eficazes

-

O impacto de infostealers é limitado, mesmo quando a coleta ocorre

-

A superfície de ataque associada a VPNs, RDP e logons interativos diminui

O relatório ressalta que, mesmo em ambientes modernos, senhas ainda existem para compatibilidade, recuperação e sistemas legados. Portanto, modelos passwordless devem ser vistos como controles compensatórios, não como solução isolada.

Conclusão

O Specops Breached Password Report 2026 demonstra, com dados concretos, que senhas continuam sendo amplamente exploradas em escala industrial. Padrões previsíveis, reutilização e agregação de credenciais mantêm esse vetor altamente eficaz para atacantes.

Portanto, a redução de risco exige uma mudança de abordagem. Em vez de confiar apenas na criação de senhas “fortes”, organizações precisam assumir a exposição como inevitável e adotar controles contínuos, autenticação adicional e, sempre que possível, estratégias passwordless. Esse movimento não elimina o problema das senhas, mas reduz significativamente seu impacto operacional e estratégico.