A coleta e a correlação de eventos de segurança dependem diretamente da qualidade dos logs gerados pelos dispositivos de rede. Em ambientes corporativos, o Cisco Secure Firewall Threat Defense (FTD) desempenha um papel central nesse processo, pois concentra eventos de conexão, inteligência de segurança, intrusão, arquivos e malware. Portanto, configurar corretamente o envio de syslogs não é apenas uma etapa operacional, mas um requisito para visibilidade, auditoria e resposta a incidentes.

Este artigo apresenta um guia prático para configurar syslogs de eventos de segurança em dispositivos Cisco Firewall Threat Defense.

Preparação do ambiente e pré-requisitos

Antes de iniciar qualquer configuração, é essencial garantir que o ambiente esteja pronto para receber os logs. Primeiramente, no Secure Firewall Management Center (FMC), você deve configurar as políticas que realmente geram eventos de segurança. Além disso, é fundamental validar se esses eventos aparecem corretamente nas tabelas do menu Analysis, pois isso confirma que o firewall já produz os registros esperados.

Em seguida, reúna as informações do servidor de syslog, como endereço IP, porta e protocolo de transporte, que pode ser UDP ou TCP. Embora o UDP seja mais comum, ambientes que exigem maior confiabilidade costumam preferir TCP. Além disso, verifique a conectividade de rede entre o FTD e o servidor de syslog, garantindo que não exista bloqueio por firewall ou roteamento incorreto. Por fim, confirme que o servidor de syslog aceita mensagens remotas, evitando falhas silenciosas no envio dos logs.

Essa etapa de preparação reduz retrabalho e evita diagnósticos complexos no futuro, principalmente quando o volume de eventos aumenta.

Configuração de syslog no Threat Defense Platform Settings

Com o ambiente validado, o próximo passo consiste em configurar o syslog diretamente nas Platform Settings do dispositivo FTD.

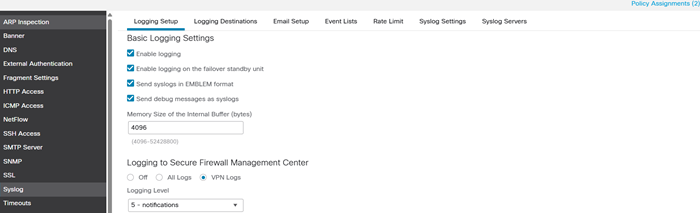

No FMC, acesse Devices > Platform Settings e edite a política associada ao firewall em questão. Em seguida, navegue até a seção Syslog, onde toda a configuração base será definida.

Na seção Logging Setup, ative a geração de logs, se o firewall standby deve também enviar logs e defina se os syslogs serão enviados no formato EMBLEM. Essa decisão deve considerar a compatibilidade com o SIEM ou coletor de logs.

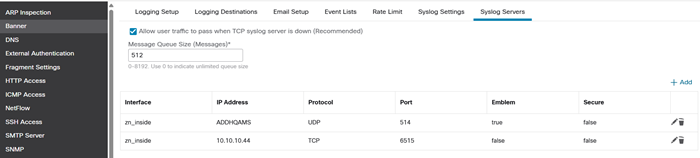

Na aba Syslog Servers, adicione o servidor de destino informando IP, protocolo, interface e demais parâmetros relevantes. Caso surjam dúvidas sobre alguma opção específica, o guia oficial de configuração do Cisco Secure Firewall Management Center fornece descrições detalhadas de cada campo.

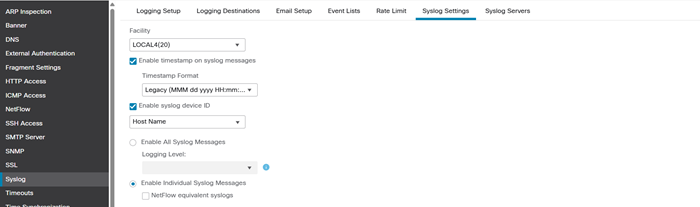

Nas configurações de syslog, habilite o uso de timestamp nas mensagens. Esse ponto é crítico, pois a correlação de eventos em SIEMs depende de registros temporais precisos. Escolha também um formato de timestamp compatível com a ferramenta de análise utilizada. Além disso, ative o syslog device ID, o que facilita a identificação do firewall em ambientes com múltiplos dispositivos.

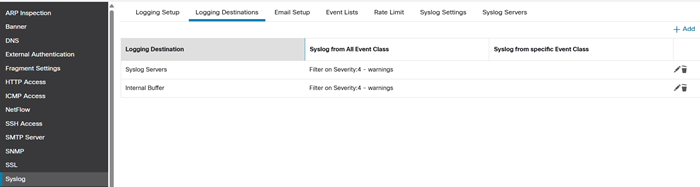

Para finalizar, em Logging Destinations, você pode escolher quais logs serão enviado para onde. Podemos enviar para o syslog server e também para o buffer interno, por exemplo. E escolher enviar logs de acordo com o nível de severidade, ou usar uma lista específica de eventos (criada na opção Event Lists).

Com essa configuração e após o deploy, o firewall já envia mensagens syslogs relacionadas a saúde e outros eventos do equipamento para o servidor, mas não envia logs dos eventos de segurança.

Integração do syslog com a Access Control Policy

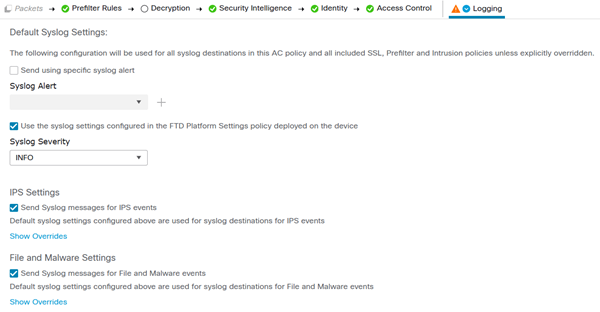

Após configurar o syslog n Platform Settings, é necessário associá-lo às políticas de controle de acesso. Para isso, acesse Policies > Security Policies > Access Control e edite a política aplicável ao ambiente. No menu More, selecione a opção Logging.

Em versões do Firewall Threat Defense 6.3 ou superiores, marque a opção para utilizar as configurações de syslog definidas nas Platform Settings. Dessa forma, você garante consistência entre o dispositivo e as políticas. Opcionalmente, é possível definir um nível de severidade de syslog, o que ajuda na filtragem de eventos no servidor de destino.

Se o objetivo incluir visibilidade sobre logs de IPS, arquivos e malware, habilite explicitamente o envio de mensagens de syslog para esses eventos. Essa configuração é especialmente relevante em ambientes que utilizam análise de arquivos e proteção avançada contra ameaças. Após ajustar as opções, salve a política para prosseguir.

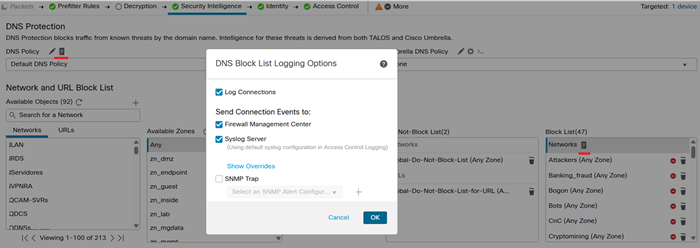

Logging de Security Intelligence e regras de acesso

Os eventos de Security Intelligence exigem uma configuração adicional dentro da mesma Access Control Policy. Na aba Security Intelligence, habilite o logging além do envio para o servidor de syslog. Essa configuração deve ser aplicada à política de DNS, às listas de bloqueio de redes e às listas de URLs. Assim, o firewall registra tentativas de comunicação com destinos maliciosos de forma detalhada.

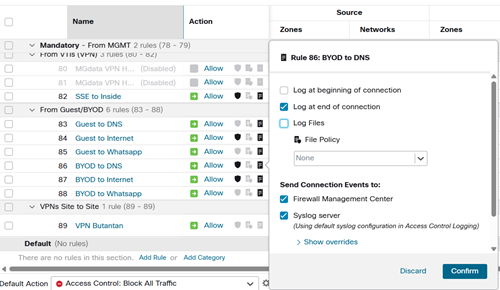

Além disso, cada regra da Access Control Policy precisa ter o logging configurado individualmente. Acesse a aba Access Control, selecione ou edite uma regra existente e vá até a aba Logging. Nesse ponto, escolha se o firewall deve registrar o início da conexão, o fim ou ambos. É importante destacar que o logging de início e fim gera um volume significativamente maior de dados. Portanto, avalie essa decisão de acordo com a capacidade do servidor de syslog e do SIEM.

Caso seja necessário registrar eventos relacionados a arquivos, habilite a opção Log Files. Em seguida, ative o envio para o Syslog Server e confirme que a regra utiliza a configuração padrão de syslog definida na política de logging. Repita esse processo para todas as regras relevantes, garantindo cobertura adequada dos fluxos de tráfego críticos. Inclusive para a regra Default, se for desejado.

Considerações finais

A configuração correta de syslog no Cisco Secure Firewall Threat Defense exige atenção a múltiplos pontos, desde as Platform Settings até o nível individual de cada regra de acesso. Entretanto, quando bem implementada, essa abordagem fornece visibilidade abrangente dos eventos de segurança, facilitando auditorias, investigações e integrações com soluções de SIEM.

Além disso, alinhar as configurações de logging às boas práticas evita excesso de dados irrelevantes e melhora a eficiência operacional da equipe de segurança. Portanto, investir tempo nessa configuração traz benefícios diretos para a postura de segurança da organização e para a maturidade dos processos de monitoramento.