(Onde acha documentação?)

Quando um access-point Xirrus perde o software, ele entra no modo XBL – Xirrus Boot Loader, que fornece uma interface mínima para recuperação do equipamento.

É através do modo XBL que faremos o procedimento de recuperação de software do equipamento. Testei esse procedimento nos access-points das séries XR500 e XR2000, mas acredito que funcione para os demais modelos.

Xirrus Software Recovery

1) Conecte o cabo de rede no computador e no access-point (com power injector) e então abra a console usando o XirCon, software que emula a console através da conexão de rede. No computador você precisará de um TFTP Server e do software do access-point.

2) Ligue o power injector. O access-point vai inicializar e você verá a mensagem abaixo.

Xirrus Boot Loader 6.3.0-6166 (May 19 2014 – 11:01:18)

Board | Xirrus CN5020-CP CPU Board

Clocks | CPU : 300 MHz DDR : 666 MHz

I2C Bus | 384 KHz, sampling at 11 MHz

Reset | Reset requested

Watchdog | Enabled (5 secs)

System DDR | 512 MB, DDR2 Unbuffered non-ECC

FLASH | 2 MB, CRC: OK

RTC | Thu 2017-Apr-27 21:07:55 GMT

CPU BIST | pass

PCI | PCI 32-bit, BAR 0: 0x08000000

Radios | 0 1

Network | eth0

USB | 1 Storage Device found

Environment | Saving SCD settings to SCD Flash … done, InitializedIn: ser_xc

Out: ser_xc

Err: ser_xcPress space bar to exit to bootloader: 1

Username: admin

Password: admin

Quando aparecer a opção “Press space bar to exit to bootloader” pressione a barra de espaço e então informe o usuário e senha (admin/admin).

3) No XBL vamos configurar os parâmetros de rede para fazer a transferência do arquivo via TFTP. Neste exemplo 10.0.0.2 é o IP do computador com o TFTP Server.

XBL>env set ipaddr 10.0.0.3

XBL>env set netmask 255.255.255.0

XBL>env set gatewayip 10.0.0.1

XBL>env set serverip 10.0.0.2

4) Com a rede configurada, informe o nome do arquivo que será enviado (já selecionado no TFTP Server) e inicie a transferência.

XBL>tftp XS-7.0.2-4948.bin

[TFTP ] Device : eth0 – 1000 Mbps Full Duplex

[TFTP ] Client : 10.0.0.3

[TFTP ] Server : 10.0.0.2

[TFTP ] File : XS-7.0.2-4948.bin

[TFTP ] Address : 0x6000000

[TFTP ] Loading : ##################################################

[TFTP ] Loading : ##################################################

[TFTP ] Loading : ##################################################

[TFTP ] Loading : ##################################################

[TFTP ] Loading : ##################################################

[TFTP ] Loading : ### done

[TFTP ] Complete: 18.2 sec, 4.1 MB/sec

[TFTP ] Bytes : 77350634 (49c46ea hex), 4145 Kbytes/sec

XBL>

5) Para finalizar sete o commandset para full, informe o nome do arquivo que deverá ser usado e então use o comando bootm para instruir o access-point a inicializar por este software, e não pela flash.

XBL>env set commandset full

XBL>env set bootfile_active XS-7.0.2-4948.bin

XBL>bootm

[Boot ] Address : 0x06000000

[Image ] Name : XR-7.0.2-4948

[Image ] Created : 2014-07-04 8:40:07 UTC

[Image ] Type : MIPS Linux Multi-File Image (uncompressed)

[Image ] Size : 77350530 Bytes = 73.8 MB

[Image ] Contents: File 0: 17248620 Bytes = 16.4 MB

[Image ] Contents: File 1: 48472766 Bytes = 46.2 MB

[Image ] Contents: File 2: 11629126 Bytes = 11.1 MB

[Boot ] Image : Verifying image ……. OK

[Boot ] Loading : Multi-File Image …. OK

[Boot ] Watchdog: Disabling …. OK

[Boot ] Execute : Transferring control to OSInitializing hardware ……….. OK

Xirrus Wi-Fi Array

ArrayOS Version 7.0.2-4948

Copyright (c) 2005-2014 Xirrus, Inc.

http://www.xirrus.comUsername: admin

Password: suasenha

Observações:

- Se o access-point estiver com a configuração zerada, o usuário e senha serão admin/admin. Se ele já tiver configuração, o usuário e senha serão os definidos anteriormente na sua configuração.

- É recomendado não usar um software muito diferente do que estava em uso, caso contrário o access-point pode não conseguir carregar a imagem.

- Se o access-point voltar para o modo XBL, repita o procedimento.

6) Agora, com o access-point ligado e com o novo software carregado, precisamos fazer a segunda parte do procedimento. Observe que apesar de termos transferido o arquivo, ele não foi salvo na flash (carregou apenas na RAM), e por isso precisamos enviá-lo novamente.

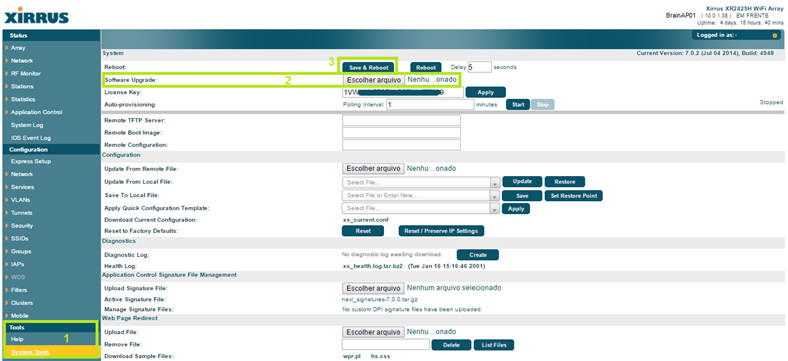

6.1) Acesse o access-point pelo browser e vá em Tools > System Tools.

6.2) Selecione o arquivo (opção Software Upgrade).

6.3) Então clique Save e Reboot.

Pronto. Só aguardar o AP reiniciar e utilizá-lo.

Até a próxima.

onde consigo o Xircon para acesso aos arrays?

No site da Xirrus, mas precisa ter conta.