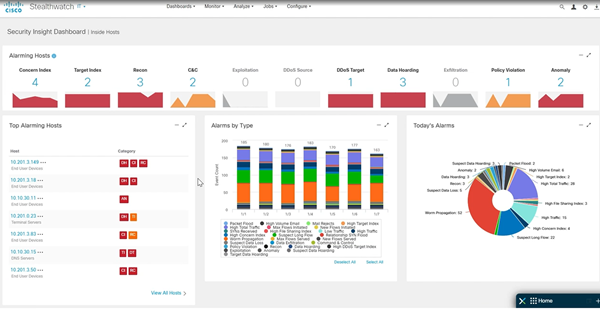

O Cisco Secure Network Analytics, anteriormente conhecido com Cisco Stealthwatch, é uma ferramenta para análise e visibilidade do tráfego na LAN.

Utilizando data flows (Netflow, IPFIX, sFlow) o Cisco Secure Network Analytics identifica quais são os protocolos mais utilizados, quais são os hosts/redes que estão enviando e/ou recebendo mais tráfegos, criando um baseline do ambiente. E com a modelagem comportamental e algoritmos de aprendizado de máquina, bem como inteligência global de ameaças, detecta ataques de comando e controle (C&C), ransomware, negação de serviço distribuído (DDoS), criptografia ilícita, malware e outras ameaças internas.

É possível utilizar a ferramenta apenas com os flows recebidos dos equipamentos de rede, ou instalar um agente nos computadores (normalmente quando temos usuários remotos) para ter as informações e alertas.

O Cisco Secure Network Analytics é bastante útil para enxergar “quem fala com quem”, permitindo dar as devidas tratativas (aumentar uplinks, criar bloqueios, identificar hosts contaminados, etc).

Como mais visibilidade, melhor a segurança.

Componentes da Solução

-

Manager: Obrigatório, no formato de máquina virtual ou appliance, é a gerência da solução, podendo receber informações de até 25 Flow Collector e outas origens. Responsável por fornecer uma interface gráfica para acesso e visualização do tráfego de rede. É também onde cadastramos hosts e redes de interesse. Pode ser integrado com o Cisco Identity Services Engine (ISE), melhorando a visibilidade (identificação de usuário).

-

Flow Collector: Fornecido como máquina virtual ou appliance, e obrigatório na implantação. Ele que recebe as informações dos equipamentos de rede (flows) ou de outros agentes.

-

Flow Rate License: A solução é licenciada (obrigatório) de acordo com a quantidade de flows gerados por segundo, e as licenças são vendidas em pacotes de 100 FPS.

-

Data Store: Quando a quantidade de dados (flows gerados) ou o tempo de retenção necessário é maior do que os Flow Collectors podem suportar, é necessário adicionar um Data Store.

-

Flow Sensor: Componente opcional (appliance ou virtual), utilizado quando os equipamentos de rede não tem suporte a Netflow/IPFIX/sFlow. Neste caso o tráfego de rede é espelhado para o Flow Sensor, que então trata e envia os dados para o Manager.

-

Telemetry Broker: Outro componente opcional (máquina virtual), capaz de receber tráfego de outras fontes de dados, utilizando NetFlow, SYSLOG, AWS VPC flow logs e Azure NSG flow logs. Normalmente utilizado justamente para integração com fontes de dados na nuvem.

-

UDP Director: Responsável por receber flows dos equipamentos de rede e distribuir para vários destinos. Appliance opcional, que ajuda a reduzir o processamento nos equipamentos de rede, já que eles enviariam dados apenas para o UDP Director, que por sua vez enviaria para todos os destinos necessários.

Dependendo do objetivo da implantação, além das licenças de flows, podem ser necessárias outras licenças:

-

Cisco Secure Network Analytics Endpoint License: Para a utilização de agentes nos endpoints. Neste caso o agente envia as informações para o Manager, ao invés dos equipamentos de rede. Necessário ter o Cisco Anyconnect.

-

Cisco Secure Network Analytics Threat Feed: Para consumo de informações de segurança do Cisco TALOS, aumentando a proteção contra botnets e outros tipos de ataques conhecidos.

-

Security Analytics and Logging On-premises: No caso de armazenamento de grandes quantidades de logs de firewalls (até 100.000 eventos por segundo), é necessário esta licença adicional.

Pode parecer complicado, mas em um implantação comum, temos apenas o Flow Collector (para receber Netflow dos switches), o Manager, onde gerenciamos a solução, e claro, as licenças de flows de acordo com o ambiente/projeto. Os demais componentes são menos utilizados, e só adicionados quando necessário.

Mais informações sobre a solução nos links abaixo:

Até a próxima.

[…] um pouco do Cisco Secure Network Analytics (Stealthwatch) neste post, e agora vamos mostrar como fazer a instalação e setup […]