Nos últimos meses, a plataforma GreyNoise identificou uma atividade anômala de escaneamento direcionada a dispositivos Cisco Adaptive Security Appliance (ASA). Esse movimento, concentrado no final de agosto, chamou atenção por sua escala inédita e por um detalhe estratégico: a forte participação de infraestrutura no Brasil.

Neste artigo, analisamos os principais pontos desse cenário e suas implicações para a segurança das organizações.

Dois picos de escaneamento: uma campanha coordenada

O primeiro pico ocorreu com cerca de 25 mil endereços IP únicos tentando acessar o caminho de login dos ASA (/+CSCOE+/logon.html). Esse volume superou em muito a média histórica, que costuma ficar abaixo de 500 IPs por dia. Poucos dias depois, surgiu um segundo pico, menor, mas com as mesmas características.

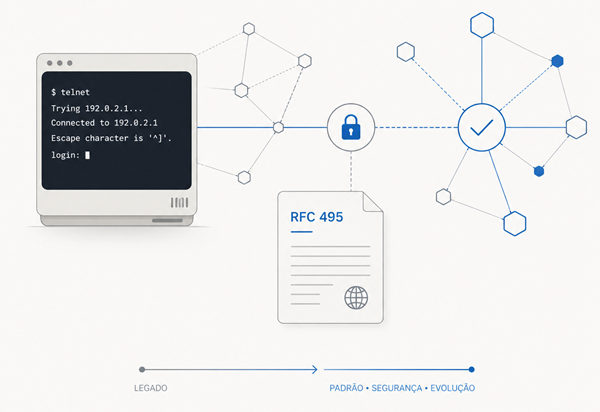

Ambos os eventos mostraram traços comuns: assinaturas de cliente sobrepostas e user-agents forjados como navegadores Chrome, sugerindo o uso de uma mesma ferramenta de varredura. Além disso, alguns desses IPs também sondaram Telnet/SSH do Cisco IOS, confirmando que a campanha tinha um foco claro em dispositivos Cisco e não se tratava apenas de escaneamento oportunista.

Portanto, o que poderia parecer apenas ruído de rede se revela como uma atividade coordenada, possivelmente em preparação para a exploração de vulnerabilidades ainda não divulgadas.

Contexto geográfico: Brasil no centro da onda

De acordo com a GreyNoise, nos 90 dias anteriores à análise, os principais países de origem do tráfego associado ao escaneamento ASA foram:

-

Brasil: 64%

-

Argentina: 8%

-

Estados Unidos: 8%

Já os alvos principais estavam concentrados em Estados Unidos (97%), Reino Unido (5%) e Alemanha (3%).

No dia 26 de agosto, ficou claro o protagonismo da infraestrutura brasileira. Cerca de 17 mil IPs participaram da atividade, sendo que mais de 14 mil estavam vinculados a um único botnet cluster no Brasil. Essa rede apresentava uma assinatura exclusiva de cliente, usada exclusivamente para sondar dispositivos ASA.

Essa evidência reforça a importância de monitorar atentamente a origem do tráfego, já que clusters regionais podem indicar grupos específicos explorando vulnerabilidades em larga escala.

Implicações: precursor de novas CVEs?

A GreyNoise aponta que picos de escaneamento frequentemente antecedem a divulgação de novas vulnerabilidades. Em casos anteriores, como no CVE-2020-3452, ataques massivos surgiram poucos dias após a publicação da falha. O mesmo ocorreu com campanhas reais como:

-

ArcaneDoor, que explorou dois zero-days em ASA para espionagem.

-

Akira e LockBit, grupos de ransomware que visaram equipamentos Cisco.

Diante desse histórico, os picos de agosto funcionam como um sinal de alerta precoce. Mesmo empresas já atualizadas correm riscos se seus dispositivos permanecerem expostos a sondagens automatizadas, pois listas de IPs coletadas hoje podem ser usadas em ataques futuros.

Em comunicado da GreyNoise: “Concentrated reconnaissance bursts, such as those in August, should be treated as potential early indicators of future vulnerability disclosures.”

Recomendações práticas para defensores

Organizações que utilizam Cisco ASA devem considerar medidas imediatas:

-

Reduzir a superfície de exposição: evitar que portais de login, Telnet ou SSH fiquem acessíveis diretamente na internet.

-

Aplicar patches rapidamente: vulnerabilidades em ASA têm histórico de exploração logo após a divulgação.

-

Implementar autenticação multifator (MFA): essencial para proteger acessos remotos.

-

Monitorar sinais externos: acompanhar os tags de Cisco ASA no GreyNoise ajuda a identificar escaneamentos e tentativas de exploração em tempo real.

Essas práticas não apenas mitigam riscos imediatos, mas também fortalecem a postura defensiva contra campanhas globais que exploram falhas recém-divulgadas.

Conclusão

Os picos de escaneamento registrados em agosto evidenciam a atenção que atores maliciosos têm dado aos dispositivos Cisco ASA. O protagonismo do Brasil nesse contexto reforça a relevância do país como base de operações de botnets em campanhas globais.

Diante desse cenário, organizações brasileiras e internacionais devem agir proativamente, reduzindo exposição e acompanhando sinais de alerta. Afinal, em segurança cibernética, reconhecer movimentos de preparação pode ser a diferença entre bloquear uma ameaça ou lidar com um incidente em produção.