Access-list pode ser um tópico complicado no mundo de redes. As ACLs comuns, para controle de acesso, normalmente são simples, mas realmente tem casos de uso mais complexos.

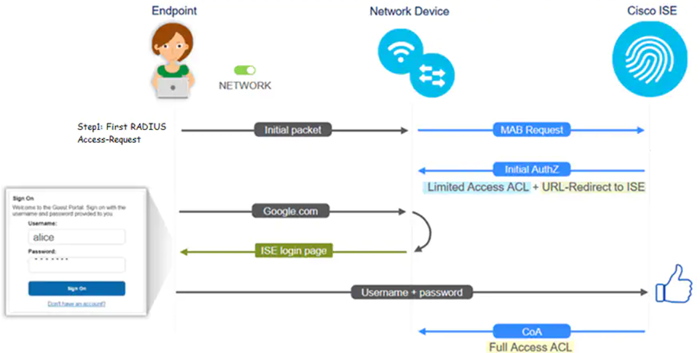

Um destes casos que pode confundir bastante, é quando usamos access-lists para fazer o redirecionamento em implantações do Cisco ISE.

Neste caso precisamos de ACLs nos switches e controladoras para identificar e permitir que tráfego deve ser redirecionado para o portal de autenticação e/ou postura.

Access-list “comum”, liberando requisição DHCP, resolução de nome (DNS) e TFTP. Todo o resto é bloqueado.

ip access-list extended ACL_PRE_AUTH

permit udp any eq bootpc any eq bootps

permit udp any any eq domain

permit udp any any eq tftp

deny ip any any

Access-list para Web Redirect. Neste caso NÃO estamos liberando acesso para todo destino com porta 80.

ip access-list extended ACL_WEBAUTH_REDIRECT

permit tcp any any eq www

deny ip any any

Este exemplo acima é uma ACL Redirect, e neste caso ela está especificando que o tráfego destinado à porta 80 deve ser redirecionado para a URL recebida do ISE. E a última linha (deny ip any any) permite os demais acessos. É o contrário do que estamos acostumados…

Apenas olhando a configuração não é possível ver nenhuma diferença. O que difere é a forma de uso, onde a ACL Redirect é especificada pelo servidor radius (neste caso o ISE), e aplicada à sessão do usuário que está tentando fazer a autenticação.

Importante notar que esta ACL de redirecionamento permite todos os demais acessos (o deny na última linha), e normalmente não é isso que queremos antes da autenticação. Então temos que usar uma Downloadable ACL (dACL configurada no ISE) que vai trabalhar junto com a ACL Redirect.

Enquanto a ACL Redirect direciona o usuário para o portal de autenticação, a dACL limita o acesso.

Exemplo de Downloadable ACL.

ip access-list extended ACL_ACESSO_LIMITADO

permit udp any any eq 53

permit udp any eq bootpc eq bootps

permit tcp any host 10.10.10.55 eq 8443

permit tcp any host 10.10.10.56 eq 8443

deny ip any any

A dACL tem o mesmo formato e funcionamento de uma ACL tradicional (permite o que está com permit e nega o que está com deny). A única diferença é que ela está no ISE e é baixada quando necessário.

As duas ACL são aplicadas na sessão, e primeiro é verificada a ACL de redirecionamento e depois a dACL.

Com as duas access-lists aplicadas temos o seguinte resultado:

-

(ACL R) Tráfico com destino porta 80 é redirecionado para a URL recebida do ISE (Portal Guest).

-

(ACL R) Demais tráfego são permitidos

-

(dACL) Permite consulta DNS

-

(dACL) Permite solicitação DHCP

-

(dACL) Permite acesso ao ISE na porta 8443 (Portal de Visitantes no ISE)

-

(dACL) Bloqueia todo o resto

É muito importante entender essa concatenação para que o tráfego válido não seja bloqueado.

ACL Redirect na WLC

Na WLAN Controller temos os mesmos conceitos, mas a configuração é diferente.

No caso da WLC a ACL Redirect funciona ao contrário. Devemos permitir o que deve ser redirecionado e negar o restante.

E ao invés da Downloadable ACL temos a Named ACL. A Named ACL é configurada na própria WLC e o ISE envia apenas o nome desta ACL.

Postura

Ainda falando do ISE, também pode ser necessária uma ACL de redirect quando temos a verificação de Postura. Isso porque o ISE usa um portal no processo de postura (atualmente temos a opção de trabalhar sem isso, mas ainda é uma opção válida), e assim temos a ACL Redirect e dACL/Named ACL para o processo de postura.

A diferença do processo de postura e guest é que normalmente permitimos outros destinos, como o servidor de antivirus na dACL.

Mais informações sobre ACL Redirect:

Até a próxima.

Uma controladora 5500 deverá ter a ACL Web redirect configurada na aba security ou wireless?

Olá Flávio, para a integração com o ISE a ACL fica na aba Security (pode ser local ou flex, dependendo do seu deployment).

Se for flex, também precisa adicionar no flex group.