Domain 1.0 – Threats, Attacks, and Vulnerabilities

1.5 Explain different threat actors, vectors, and intelligence sources

1.6 Explain the security concerns associated with various types of vulnerabilities

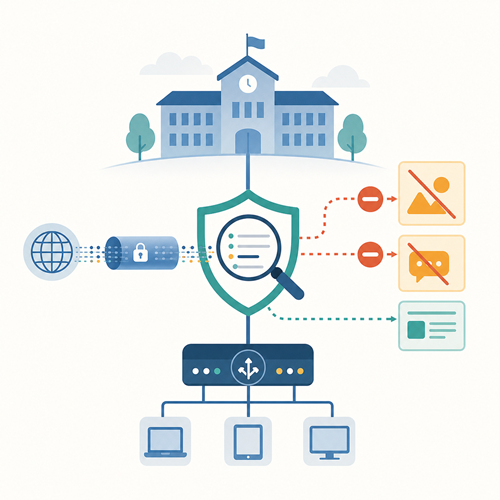

Imagem gerada por Feng My Shui

Exploring Cybersecurity Threats

Os atores da cybersegurança são diferentes, baseados no conhecimento, capacidade, recurso e motivação. Para proteger uma organização é necessário entender as diferenças.

-

Internal vs External: Ameaças podem vir de dentro ou de fora da rede.

-

Level of Sophistication/Capability: Pode variar de script kiddie, que rodam códigos prontos, até APT (Advanced Persistent Threat), que exploram vulnerabilidades descobertas por eles mesmos.

-

Resources/Funding: Adversários variam também com relação aos recursos financeiros, que podem ser patrocinados por sindicatos do crime ou países, ou mais simples, que fazem por hobbie e investem menos.

-

Intent/Motivation: A motivação também varia, podem atacar apenas pelo prazer da atividade em si, por ganho financeiro, espionagem corporativa e até guerra entre países.

The Hats Hacker Wear

Essa classificação vem dos antigos faroestes, onde os bandidos usavam chapéus pretos, e os mocinhos usavam chapéus brancos.

-

White Hat: Atacantes autorizados, buscam descobrir vulnerabilidades e corrigi-las. Podem ser funcionários da organização ou contratados para este fim (penetration testing).

-

Black Hat: Atacantes “não autorizados”, com intenções maliciosas. Buscam comprometer a confidencialidade, integridade e disponibilidade.

-

Gray Hat: “Semi-autorizado”, fica entre o White e Black Hat. Agem sem a devida autorização, mas fazem isso para comunicar a organização e mostrar possíveis falhas na segurança. Podem ter boa intenção, mas dependendo de como agirem podem ser punidos como criminosos.

Threat Actors

Um conjunto de atributos pode ser utilizado para classificar os atores de ameaças.

-

Script Kiddies: Forma pejorativa de identificar pessoas que conhecem e usam técnicas hackers, mas tem conhecimento limitado. Usam ferramentas disponibilizadas por outras pessoas. Normalmente não tem alvos específicos, e atacam o que for possível (escolas e universidades são alvos comuns). Costumam trabalhar sozinhos, com poucos recursos (tempo e dinheiro), e tem emprego “formal”.

-

Hacktivists: Usam técnicas hackers contra empresas que desaprovam e/ou tem visões diferentes sobre política, por exemplo. Se arriscam, pois prezam pela “causa que estão lutando”. O conhecimento pode variar de script kiddie até pessoas com muito conhecimento. Inclusive não é incomum que o hacktivista tenha um emprego formal na área de cybersegurança. Os recursos a disposição também podem variar, e podem trabalhar sozinhos ou em grupos (Ex. Anonymous).

-

Criminal Syndicates: Crime organizado vai atrás de dinheiro, e por isso também se envolvem em “crybercrimes”. Podem ser grupos que agem no mundo offline, ou específicos do mundo online, e tem objetivo financeiro basicamente. Tem pessoas de moderado a alto conhecimento, e normalmente contam com mais recursos que as categorias anteriores.

APT (Advanced Persistent Threats): Usam técnicas avançadas, com ataques persistentes (duram tempo significante, em alguns casos por anos, aguardando o melhor momento para atacar). Comum serem “nation-state attackes”, com recursos significantes (pessoas, tempo e dinheiro). A motivação pode ser política ou econômica, ou ainda espionagem (contra países ou empresas). APT costumam usar vulnerabilidades que eles mesmo descobriram e ainda não foram anunciadas (zero day). Stuxnet é um exemplo de ataque APT (ligados a EUA e Israel, comprometeram usina de enriquecimento de urânio do Irã). -

Insiders: Quando alguém com acesso (funcionário, terceiro, fabricante) usa o acesso para um ataque contra a organização. Pode ter qualquer nível de conhecimento, e a motivação varia (ativismo, ganho financeiro ou insatisfação). Normalmente não tem muito recurso ou tempo, mas como tem o acesso, acaba tendo vantagem para o ataque.

-

-

Shadow IT: Quando um usuário traz para o ambiente equipamentos ou softwares que a organização não tem ciência. Isso coloca a empresa em risco.

-

-

Competitors: Empresas podem usar espionagem para roubar dados de concorrentes, e assim ter vantagens. Podem usar insiders para facilitar o trabalho, ou comprar informações na dark web.

Threat Vectors

Threat Vectors são os meios pelos quais o threat actors obtém acesso. Por exemplo:

-

E-mail e Social Media: E-mail é o threat vector mais comumente explorado. Phishing, SPAM e outros tipos de ataques por e-mail são formas simples de ganhar acesso à organização. Social Media pode ser utilizada de maneira similar, onde dados dos usuários podem ser roubados e então utilizados em outros ataques.

-

Direct Access: Acesso físico ao ambiente é uma opção para ataques. A partir de áreas “públicas”, como lobby, o atacante pode se conectar em uma porta de rede não bloqueada.

-

Wireless Network: Opção de fácil acesso à rede da empresa, não precisando estar dentro da organização (pode captar o sinal da rua ou do estacionamento, por exemplo). Redes não seguras ou mal configuradas tem alto risco para a empresa.

-

Removable Media: USB drives são uma forma de espalhar malware e assim gerar o ataque. O atacante pode distribuir dezenas de pendrives e aguardar que um usuário conecte no computador da empresa.

-

Cloud: Atacantes podem ganhar acesso à sistemas ou arquivos sem as devidas configurações, com falhas de segurança, ou publicados/disponibilizados indevidamente.

-

Third Party Risks: Ataques sofisticados podem usar a cadeia de suprimentos para atingir um alvo. Podem ter acessos na fábrica ou durante o transporte, e alterar softwares, incluindo backdoors para ganhar acesso ao ambiente.

Threat Data and Intelligence

Threat Intelligence é um conjunto de recursos e atividades disponíveis para aprender sobre as ameaças.

Existem várias fontes, desde OSINT (Open Source Intelligence), até serviços pagos que fornecem feeds de dados, com IPs, URLS, arquivos, hashes, CVEs, base de dados de vulnerabilidades e outras informações sobre as ameaças.

Também costumam prover listas de IoC (Indicators of Compromise), com logs, assinaturas de arquivos e outras evidências de um ataque/atacante.

Open Source Intelligence

O compartilhamento de informações publicamente facilita a identificação de ameaças e assim a proteção contra elas. Alguns exemplos de fontes públicas são:

-

senki.org

-

Open Threat Exchange, operado pela AT&T

-

MISP Threat Sharing

-

Threatfeeds.io

-

VirusShare

-

SANS Internet Storm Center

Existem ainda, nos EUA, os Information Sharing and Analysis Centers (ISACs), e na Inglaterra o UK Centre for the Protection of National Infrastructure. Também existe o compartilhamento de informações feito por entidades governamentais, como o CISA (Cybersecurity and Infrastructure Security Agency) e o US Department of Defense Cyber Crimes Center.

Com relação a entidades privadas temos a Microsoft e a Cisco, por exemplo.

Independente da origem das informações, é importante que os dados sejam confiáveis, disponibilizados rapidamente e contenham informações relevantes. E para classificar as fontes de inteligência, podemos usar um “Confidence Score”, pontuando melhor as origens mais confiáveis/úteis.

Threat Indicator Management and Exchange

STIX e OpenIOC são formatos para compartilhamento de indicadores de segurança.

STIX (Structure Threat Information eXpression) usa XML e foi criado pelo US Department of Homeland Security e mantido pela Organization for the Advancement of Structured Information Standards (OASIS), consórcio internacional sem fins lucrativos que também mantém o XML e o HTML). Na versão 2.0 define 12 domain objects.

Para o “transporte” do STIX, é utilizado protocolo TAXII (Trusted Automated eXchange of Indicator Information), que usa HTTPS.

O OpenIOC (Open Indicators of Compromise) também é baseado em XML, e foi criado pela Mandiant.

Até a próxima.