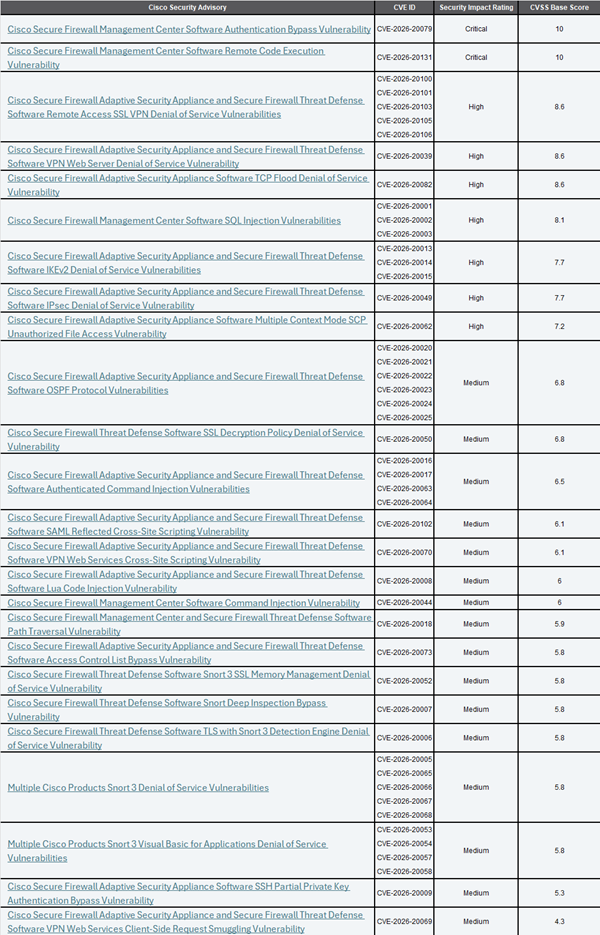

Em março de 2026, a Cisco publicou um pacote de security advisories que afeta produtos amplamente utilizados: Cisco Secure Firewall ASA, Secure Firewall Threat Defense (FTD) e Secure Firewall Management Center (FMC). Algumas dessas vulnerabilidades permitem execução remota de código com privilégios de root, enquanto outras podem causar negação de serviço (DoS) em serviços críticos como VPN e IPsec.

Para equipes de segurança e redes, o impacto vai além da disponibilidade do firewall. Em muitos ambientes, esses dispositivos participam diretamente de fluxos de autenticação baseados em certificados de usuário, especialmente em VPNs corporativas e acesso seguro à rede. Portanto, entender essas falhas ajuda a avaliar riscos para infraestruturas que dependem de identidade digital.

Neste artigo, analisamos os principais pontos desse pacote de atualizações e discutimos como vulnerabilidades em firewalls podem impactar arquiteturas baseadas em certificados.

Vulnerabilidade crítica no FMC permite acesso root

A falha mais crítica afeta o Cisco Secure Firewall Management Center (FMC), plataforma utilizada para gerenciamento centralizado de políticas e dispositivos de segurança.

Essa vulnerabilidade permite que um atacante remoto e não autenticado ignore o processo de autenticação da interface web. O problema ocorre devido à criação inadequada de um processo do sistema durante a inicialização do equipamento.

Um invasor pode explorar a falha enviando requisições HTTP especialmente construídas para o FMC. Se o ataque for bem-sucedido, ele pode executar scripts e comandos no sistema operacional subjacente com privilégios de root.

Além disso, outra vulnerabilidade crítica na interface web do FMC permite execução remota de código Java. O problema está relacionado à desserialização insegura de objetos Java enviados pelo usuário.

Esse tipo de falha representa um risco significativo. Afinal, o FMC controla políticas de firewall, inspeção de tráfego e configurações de VPN em toda a infraestrutura. Portanto, um atacante com acesso root pode manipular políticas de segurança, alterar regras ou até implantar persistência no ambiente.

Entretanto, a Cisco destaca um ponto importante: quando a interface de gerenciamento do FMC não possui acesso direto à internet, a superfície de ataque diminui consideravelmente.

Falhas que podem derrubar serviços de VPN

O pacote de atualizações também inclui diversas vulnerabilidades que afetam Cisco ASA e Cisco FTD, principalmente relacionadas a serviços de VPN.

Uma dessas falhas está presente no servidor web da VPN. O problema ocorre devido ao gerenciamento ineficaz de memória durante o processamento de requisições HTTP. Um atacante pode enviar um grande volume de requisições malformadas para provocar um reload do dispositivo.

Como resultado, o firewall entra em condição de negação de serviço, interrompendo sessões de VPN ativas e impedindo novas conexões.

Além disso, a Cisco identificou vulnerabilidades no processamento de pacotes IKEv2. Durante a análise de determinados pacotes, o dispositivo pode apresentar vazamento de memória, o que eventualmente leva a uma condição de DoS.

Outra falha relacionada a VPN afeta o processamento de tráfego IPsec criptografado com GCM. Nesse caso, o dispositivo aloca um bloco de memória insuficiente. Um atacante autenticado pode explorar essa condição ao enviar tráfego IPsec especialmente construído.

Se o ataque tiver sucesso, o equipamento pode reiniciar inesperadamente, causando indisponibilidade do serviço.

Outras vulnerabilidades relevantes no pacote

O pacote de advisories inclui ainda outras falhas importantes.

Uma delas afeta o modo multiple context do Cisco ASA. Nesse cenário, um administrador autenticado em um contexto pode copiar arquivos pertencentes a outro contexto usando SCP. O problema ocorre devido a controles de acesso inadequados.

Embora o ataque exija credenciais administrativas válidas, ele ainda pode expor arquivos sensíveis, incluindo configurações.

Outra vulnerabilidade envolve o tratamento de conexões TCP embrionárias durante ataques de TCP SYN flood. Nessas condições, o dispositivo pode descartar conexões legítimas incorretamente.

Como consequência, protocolos baseados em TCP podem deixar de funcionar. Isso inclui acesso de gerenciamento remoto, conexões VPN e outros serviços dependentes do firewall.

Mitigação e recomendações

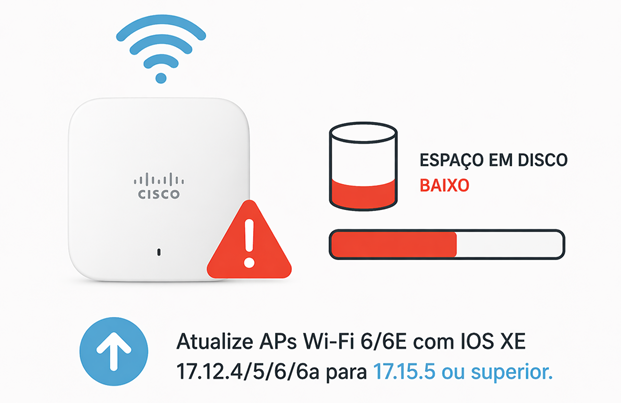

A Cisco já disponibilizou atualizações de software para corrigir todas as vulnerabilidades descritas. No momento, não existem workarounds oficiais que eliminem os riscos sem aplicar os patches.

Diante disso, equipes de segurança devem adotar algumas medidas prioritárias:

-

Atualizar ASA, FTD e FMC para versões corrigidas

-

Garantir que interfaces de gerenciamento não estejam expostas à internet

-

Monitorar logs de acesso à interface web do FMC

-

Revisar políticas de acesso administrativo

-

Avaliar a exposição de serviços VPN públicos

Além disso, ambientes que utilizam certificados de usuário para autenticação devem avaliar o impacto dessas vulnerabilidades no fluxo de identidade. A indisponibilidade de firewalls pode afetar diretamente a autenticação de usuários e o acesso a recursos corporativos.

Conclusão

Os advisories de março de 2026 reforçam um ponto importante da segurança corporativa: infraestrutura de controle de acesso também precisa de proteção constante.

Firewalls modernos participam de processos críticos como autenticação de usuários, validação de certificados e estabelecimento de túneis criptografados. Portanto, vulnerabilidades nesses dispositivos podem afetar diretamente a segurança e a disponibilidade da rede.

Por esse motivo, organizações devem tratar atualizações de segurança para dispositivos de perímetro como prioridade operacional. Além disso, arquiteturas que utilizam certificados de usuário devem considerar a resiliência da infraestrutura responsável por validar essas identidades.

Em outras palavras, proteger a identidade digital também exige proteger os sistemas que a sustentam.