O relatório anual do Cisco Talos traz uma visão técnica e baseada em telemetria global sobre o cenário de ameaças. A edição de 2025 revela tendências claras em exploração de vulnerabilidades, ransomware e ataques por e-mail. Além disso, o documento mostra como atacantes continuam priorizando vetores conhecidos e falhas antigas.

Neste artigo, destacamos os principais achados do relatório e o que eles significam para equipes de segurança.

As vulnerabilidades mais exploradas continuam sendo antigas

O Talos compilou a lista das 100 vulnerabilidades mais exploradas observadas em 2025. O objetivo foi identificar padrões reais de exploração usados por atacantes.

O relatório destaca três pontos fundamentais:

Primeiro, a exploração remota domina o cenário. Cerca de 80% das vulnerabilidades mais exploradas permitem execução remota de código (RCE).

Esse dado mostra que atacantes priorizam falhas que permitem comprometimento direto e rápido.

Além disso, a idade das vulnerabilidades chama atenção. O estudo afirma que 40% das falhas exploradas afetam produtos em fim de vida (EOL).

Isso reforça um padrão recorrente: a exploração depende mais da falta de patching do que de zero-days.

Portanto, gestão de vulnerabilidades continua sendo um dos controles mais críticos.

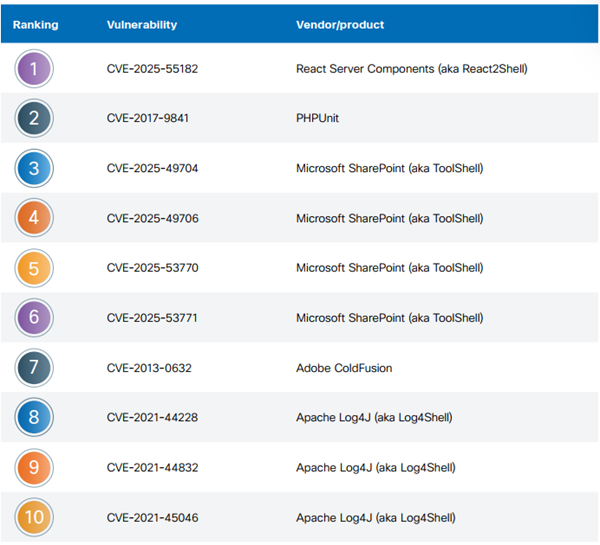

Top 10 vulnerabilidades mais exploradas

O relatório apresenta explicitamente as 10 vulnerabilidades mais exploradas observadas na telemetria global do Talos.

Entre os produtos afetados estão plataformas amplamente utilizadas em ambientes corporativos, incluindo:

-

Microsoft Exchange

-

Atlassian Confluence

-

Citrix NetScaler

-

Ivanti Connect Secure

-

Apache Log4j

Essas falhas têm características comuns:

-

Permitem acesso inicial ao ambiente

-

Possuem exploit público

-

Afetam sistemas expostos à internet

O relatório reforça que muitas dessas vulnerabilidades já eram conhecidas há anos. Mesmo assim, continuam sendo exploradas com sucesso.

Por exemplo, vulnerabilidades antigas ainda aparecem na lista porque muitos ambientes permanecem sem atualização. Essa constatação reforça a importância de programas maduros de patch management.

As Top 100 vulnerabilidades mostram um padrão preocupante

Após listar as 100 CVEs, o relatório apresenta uma análise agregada. O objetivo é entender o comportamento dos atacantes.

Os principais padrões observados foram:

Predominância de acesso inicial: A maioria das vulnerabilidades permite comprometimento direto de serviços expostos.

Exploração oportunista: Os atacantes continuam priorizando falhas conhecidas e amplamente documentadas.

Dependência de sistemas legados: Uma parcela significativa das falhas afeta produtos fora de suporte.

Esses dados indicam que o risco real está menos na descoberta de novas falhas e mais na demora em corrigir falhas existentes.

Ransomware continua sendo a principal ameaça

O relatório confirma que o ransomware segue como uma das ameaças mais relevantes.

Os dados mostram que ataques de ransomware continuam focados em:

-

Acesso inicial por vulnerabilidades exploradas

-

Uso de credenciais comprometidas

-

Movimentação lateral antes da criptografia

Além disso, os operadores de ransomware mantêm foco em ambientes corporativos. O relatório descreve o ransomware como um dos principais motivadores financeiros das operações maliciosas.

Outro ponto relevante é a profissionalização do ecossistema. O modelo Ransomware-as-a-Service segue ativo e facilita a entrada de novos grupos.

Consequentemente, a superfície de ataque cresce.

E-mail segue como vetor crítico de ataque

O relatório também dedica atenção significativa às ameaças baseadas em e-mail.

A telemetria indica que campanhas de e-mail continuam sendo usadas para:

-

Entrega de malware

-

Phishing

-

Comprometimento de credenciais

O documento reforça que o e-mail permanece como um dos vetores iniciais mais eficazes.

Além disso, os atacantes combinam engenharia social com técnicas técnicas avançadas. Essa combinação aumenta a taxa de sucesso das campanhas.

Outro ponto importante é a adaptação constante das campanhas. Os atacantes ajustam rapidamente temas e técnicas para aumentar a eficácia.

Portanto, proteção de e-mail continua sendo um componente essencial da estratégia de segurança.

O que os dados indicam para as equipes de segurança

Os achados do relatório reforçam uma mensagem clara.

Os ataques atuais exploram principalmente:

-

Falhas conhecidas

-

Sistemas sem patch

-

Engenharia social

-

Acesso inicial via internet

Ou seja, muitas intrusões poderiam ser evitadas com controles básicos bem implementados.

Entre as prioridades estratégicas destacadas pelos dados estão:

-

Gestão contínua de vulnerabilidades

-

Atualização de sistemas legados

-

Proteção de e-mail e credenciais

-

Monitoramento de acesso inicial

Essas áreas representam os pontos onde a defesa gera maior impacto.

Conclusão

O relatório Talos 2025 confirma uma tendência consistente no cenário de ameaças. Os atacantes não precisam de técnicas complexas para obter sucesso. Eles exploram falhas conhecidas, sistemas desatualizados e usuários expostos a engenharia social.

Além disso, ransomware e ataques por e-mail continuam dominando a fase inicial das intrusões. Esses vetores permanecem altamente eficazes.

Portanto, organizações devem reforçar práticas fundamentais de segurança. A maturidade operacional ainda é o fator mais determinante para reduzir risco.

Relatório completo neste link.