A Palo Alto Networks publicou em 5 de maio de 2026 um alerta crítico para a CVE-2026-0300, uma vulnerabilidade de buffer overflow no serviço User-ID Authentication Portal, também chamado de Captive Portal, do PAN-OS. No dia 7 de maio de 2026, a advisory já aparecia atualizada pela fabricante. Em paralelo, a CISA incluiu a falha no catálogo de Known Exploited Vulnerabilities em 6 de maio de 2026, o que eleva a urgência para times de segurança e operação.

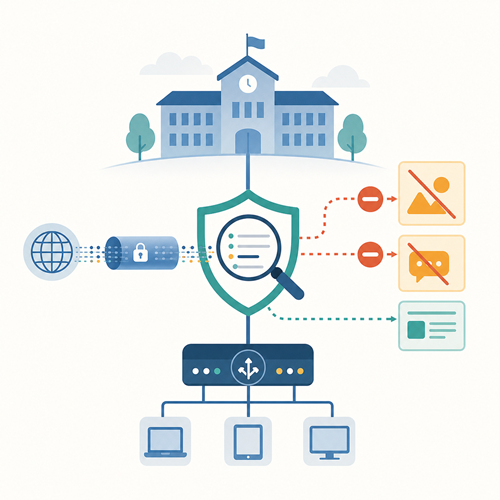

O risco cresce porque a exploração já foi observada e porque a falha pode permitir execução arbitrária de código com privilégios de root em firewalls PA-Series e VM-Series. Em outras palavras, trata-se de um cenário em que o dispositivo de borda, normalmente usado para aplicar controle e visibilidade, vira ele mesmo um possível ponto de comprometimento.

O que a CVE-2026-0300 expõe

Segundo a Palo Alto Networks, a CVE-2026-0300 afeta o serviço User-ID Authentication Portal do PAN-OS. A exploração pode ser feita por um atacante não autenticado, por meio do envio de pacotes especialmente construídos. Se a tentativa for bem-sucedida, o atacante consegue executar código com privilégios de root.

Esse detalhe muda bastante a leitura do risco. Quando uma vulnerabilidade combina acesso sem autenticação, vetor de rede e alto privilégio no resultado, o impacto operacional tende a ser imediato. Além disso, a própria fabricante classifica o caso com urgência máxima e severidade crítica, com CVSS 4.0 de 9,3.

Há, porém, um limitador importante. A advisory deixa claro que a exposição depende de configuração. A falha só se aplica a firewalls PA-Series e VM-Series que usam o User-ID Authentication Portal. O cliente fica impactado quando duas condições estão presentes ao mesmo tempo: o portal está habilitado e existe um perfil de gerenciamento de interface com response pages ativadas em interface externa ou acessível pela internet. Portanto, a superfície de ataque não é universal dentro da base instalada.

Também vale destacar o que não entra nesse escopo. A Palo Alto informa que Prisma Access, Cloud NGFW e appliances Panorama não são impactados por essa vulnerabilidade. Isso ajuda as equipes a separar prioridade real de ruído, principalmente em ambientes com portfólio misto do fabricante.

Por que a entrada no catálogo KEV importa

A inclusão no catálogo KEV da CISA não cria a vulnerabilidade, mas muda sua prioridade institucional. Esse catálogo reúne falhas com evidência de exploração ativa e funciona como referência prática para priorização defensiva. No caso da CVE-2026-0300, o registro associado indica entrada em 6 de maio de 2026 e data de remediação em 9 de maio de 2026 para o contexto federal coberto pela diretriz da agência.

Para organizações fora desse escopo, o efeito continua relevante. A mensagem é simples: já não se trata de um risco teórico nem de uma correção que pode esperar a próxima janela confortável. Quando uma falha entra no KEV logo após a divulgação, o mercado recebe um sinal claro de que o tempo entre exposição, exploração e resposta precisa ser curto.

Além disso, a própria Palo Alto afirma que observou exploração limitada direcionada a portais User-ID expostos a endereços não confiáveis e à internet pública. Isso reforça um ponto que times maduros conhecem bem: configuração insegura de serviço administrativo ou semiadministrativo costuma decidir se uma falha crítica vira incidente ou apenas tarefa urgente de hardening.

O que fazer antes do patch definitivo

A advisory informa que as correções serão entregues em releases futuras do PAN-OS, listadas por versão na própria tabela da fabricante. Como nem todos os patches estavam disponíveis no momento da publicação, a mitigação operacional ganha protagonismo.

A recomendação mais forte da Palo Alto é restringir o acesso ao User-ID Authentication Portal apenas a zonas confiáveis e endereços internos de confiança. Além disso, a fabricante orienta desabilitar response pages nos perfis de interface ligados a tráfego não confiável ou vindo da internet. Se o portal não for necessário, a recomendação é desativá-lo.

Esse conjunto de ações merece atenção porque reduz a exposição sem depender de correção imediata. Em ambientes corporativos, isso significa revisar rapidamente interfaces L3, perfis de gerenciamento associados e o uso real do Captive Portal. Por exemplo, uma configuração antiga que permaneceu habilitada por conveniência pode ser suficiente para deixar o equipamento exposto além do necessário.

A fabricante também informa uma medida adicional para clientes com Threat Prevention: habilitar o Threat ID 510019, disponível a partir da content version 9097-10022. Ainda assim, essa camada não substitui a redução de exposição do portal. Ela complementa a defesa, mas não elimina a necessidade de revisar a arquitetura publicada para redes não confiáveis.